OTセキュリティの「場当たり的なパッチ当て対策」はなぜ成功しないのか:IoT時代の安全組織論(4)(1/2 ページ)

製造業がIoTを活用していく上で課題となっているのが、サイバーセキュリティをはじめとする安心・安全の確保だ。本連載では、安心・安全を確立するための基礎となる「IoT時代の安全組織論」について解説する。第4回は、経営層が「OTセキュリティ戦略の必要性の認識」に至る前段階に陥りがちな「場当たり的なパッチ当て対策」の問題について説明する。

はじめに

前回は、ITとOTの組織面での改善・変革を進めるための最初のステップである経営層の理解の進め方について、4つの段階があることを説明し、その中で、Stage1からStage2に進むための施策の1つである「経営層向けサイバーセキュリティ演習」を中心に説明した。今回は、Stage2からStage3の「OTセキュリティ戦略の必要性の認識」に進むための説明を行う。

Stage2からStage3に進む際の落とし穴

「経営層向けサイバーセキュリティ演習」などを実施して、Stage2「OTサイバーセキュリティリスクの認識」ができた経営者が次に進むべき道は、Stage3「OTセキュリティ戦略の必要性の認識」である。

一見、Stage2でリスクの認識ができたのだから、戦略の必要性を認識するStage3へ進むのは簡単なように思えるが、実はそうではない。ここで油断すると、「場当たり的なパッチ当て対策」という誤った方向に向かってしまう場合がある。

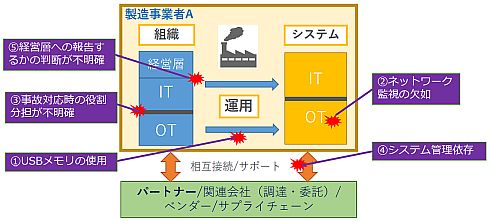

分かりやすく具体例をあげて説明する。例えば、ある製造業において、工場内でセキュリティ事故が発生したことを想定した「経営層向けサイバーセキュリティ演習」を実施したことによって、以下のセキュリティ課題が明確になったとしよう。

- セキュリティ課題:

- ①重要なOTシステムの運用にUSBメモリを用いており、マルウェア感染が発生しうることがわかった

- ②重要なOTシステムのネットワークの監視が行われておらず、マルウェア感染が拡散しても気付けない状況であった

- ③セキュリティ事故が発生した際の、IT部門のCSIRTとOT部門の担当者間の役割分担が明確でなかった

- ④OTシステムの管理(OSのバージョン、アプリケーションアップデート)がベンダー任せになっており、工場の生産技術部門に情報がなかった

- ⑤セキュリティ事故を経営層に報告するかどうかの明確な基準がなかった

もちろん、こうした課題が明確になっただけでも大きな進歩といえるが、これらの課題に対して、以下のように、「場当たり的なパッチ当て対策」が行われてしまうことが良くある。

- 対策案:

- ①重要なOTシステムについては、USBメモリの使用を原則禁止とする

- ②重要なOTシステムのネットワークの監視を行うために、制御用のネットワーク侵入検知(IDS)装置を導入する

- ③IT部門のCSIRTとOT部門とが協力して、セキュリティ事故発生時のマニュアルを作成し、相互の役割分担を明確化する

- ④OTシステムの管理を行っているベンダーから情報を収集して、現状のOTシステムの管理台帳を作成し、ベンダーが変更を行うたびに更新するようにする

- ⑤工場セキュリティ事故基準(影響度に応じた5段階)を定め、影響度4、5については経営層に報告する。

この対策案をみて皆さんどう思うだろうか。一見、正しく見えるのではないだろうか。確かに、これらの対策を実施して、上記の課題が解決すれば、OTサイバーセキュリティリスクは減るように見える。

では、なぜOTサイバーセキュリティ戦略が必要なのだろうか。

Copyright © ITmedia, Inc. All Rights Reserved.

製造マネジメントの記事ランキング

- 「成長する世界」と「停滞する日本」、最新データで1人当たりGDPは38位まで後退

- 日本の製造業は、「DX」の前に「DE」からで良い気がする

- 失敗データこそ資産だ――3Dモデルや解析結果をAIで統合、一目で探せるナレッジに

- 「子どもは最もシビアなユーザー」ジャクエツに見るデジタルではないDXの本質

- 古野電気とアイコムが無線機とレーダー分野での協業開始、新たな価値創出へ

- 2028年には1ラック当たり1MWの発熱量に!? AI時代におけるデータセンター動向とは

- 「成長していないパナソニック」から脱却へ、楠見CEOが「MIF」で描く次の一手

- デンソーがクラウド基盤の統合を推進、2拠点への統合でデータ移行の負担を解消

- OKIが6年間の中期計画、2031年度までに2950億円を投資し企業変革を加速

- ダイキン工業と野村不動産、使用済み空調機を分解し再資源化する実証開始

コーナーリンク