産業用IoTゲートウェイが工場セキュリティの穴に、トレンドマイクロが警鐘:産業制御システムのセキュリティ(1/2 ページ)

セキュリティベンダーのトレンドマイクロは2020年10月13日、スマート化された産業制御システムのサイバーセキュリティリスクを明らかにするために行った実証実験の結果について、メディア向けオンラインセミナーで発表。産業用IoTゲートウェイがセキュリティ対策の盲点となっている状況があることを紹介した。

セキュリティベンダーのトレンドマイクロは2020年10月13日、スマート化された産業制御システムのサイバーセキュリティリスクを明らかにするために行った実証実験の結果について、メディア向けオンラインセミナーで発表。産業用IoT(モノのインターネット)ゲートウェイがセキュリティ対策の盲点となっている状況があることを紹介した。

工場セキュリティの盲点となる産業用IoTゲートウェイ

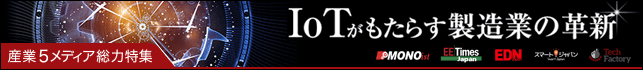

スマート工場化などを進める中で重要な役割を担うのが、製造現場の機器をネットワーク接続できるようにする産業用IoTゲートウェイである。具体的には、Modbus RTU、PROFIBUS DP、CC-Link、CANopenなどのフィードレベルのデバイス間通信プロトコルと、EtherNet/IP、PROFINET、EtherCAT、Modbus TCPなどの制御系ネットワーク向けの通信プロトコルを変換して相互運用性を確保する役割を担っている。製造現場機器のIoT化が進み、遠隔での監視や管理などが進む中でニーズが拡大し、導入も実際に増えている。

しかし、産業用IoTゲートウェイがセキュリティ監視対象資産として扱われていることはまれで、セキュリティ検証が十分に行われているとはいいがたい状況だ。そのため「産業用IoTゲートウェイは産業制御セキュリティの盲点になっている」とトレンドマイクロ グローバルIoTマーケティング室 セキュリティエバンジェリストの石原陽平氏は警鐘を鳴らす。

そこでトレンドマイクロでは2019年春から産業用IoTゲートウェイのセキュリティ研究を開始。サイバー攻撃により発生する被害や攻撃の実現性などを実証実験した。

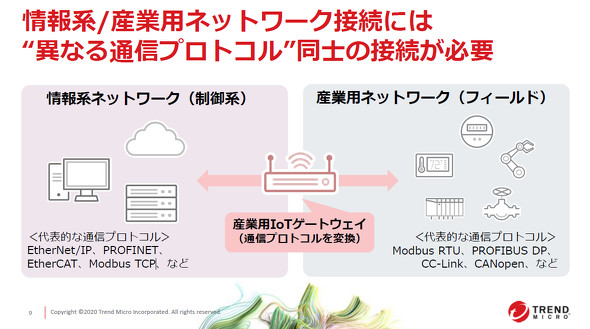

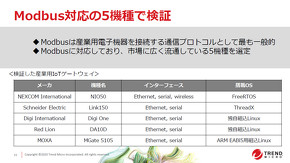

具体的には、フィールドレベルの通信プロトコルとして一般的なModbusに対応するNEXCOM Internationalの「NIO50」、Schneider Electricの「Link150」、Digi Internationalの「Digi One」、Red Lionの「DA10D」、MOXAの「MGate 5105」の5機種の産業用IoTゲートウェイを選定し、ブラックボックス法により入力信号と出力信号の比較や挙動観察を行った。

全機種で制御不能、誤作動などの不具合が発生

実証実験では、既に組織内ネットワークに侵入され、組織内ネットワークから攻撃を受けるというシナリオを採用した。その結果、全機種で「サービス停止」「通信プロトコル変換エラー」「クラウド接続エラー」などインシデントにつながる事象が確認された。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- “見えない基盤”に宿る精度、牧野フライスのモノづくり哲学

- 自動車工場で見えるのに、食品工場では見えないモノ〜今日何個作ると決めたか

- 半導体工場「需要ある限り応える」ダイフク、1600億円投資で描く姿とは

- 安川電機がフィジカルAI市場本格開拓へ、新たな中/長期経営計画策定

- 川崎重工が米国にフィジカルAI社会実装拠点、注力分野は医療/介護など

- 半導体製造の仮固定工程向けUV照射装置、独自の波長制御でテープを精密剥離

- ジェイテクト“過去最高益”へ体質改善、軸受競合の経営統合も「軸をぶらさず」

- センサーレスで旋削主軸をAI診断、異常の早期検知で突発停止を予防

- 軸受業界再編へNSKとNTNが経営統合に基本合意、両トップが語った危機感とは

- 安川電機が協働ロボット新モデル、最大リーチと可搬質量が大幅向上

コーナーリンク