工場を襲うサイバー攻撃の大半は“流れ弾”、トレンドマイクロが“おとり”調査:産業制御システムのセキュリティ(2/3 ページ)

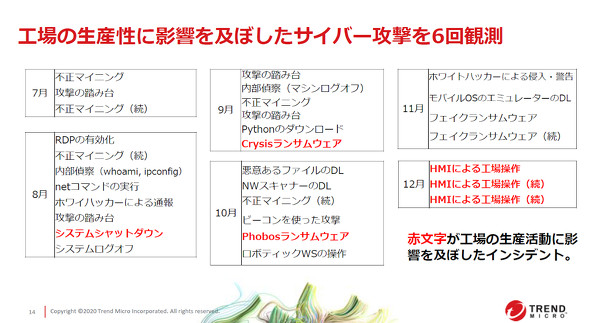

240日間で30件のサイバー攻撃、その内6回が生産に影響

これらの“リアルな”おとり環境を構築した結果、240日の調査機関中に30件のサイバー攻撃を観測した。その内訳は以下である。

- 仮想通貨の不正マイニング:5回

- ランサムウェアへの感染:2回

- システムがサイバー犯罪に悪用されたケース:4回

- 生産システムに影響があった事象:6回

- 情報搾取活動の確認:0回

石原氏は「不正マイニングやランサムウェアなど金銭を目的とした攻撃が全体の4割を占めた一方で、残りの6割は目的が不明瞭であるということが特徴的だ。攻撃者の熟練性や発展性もなく、計画的に次の攻撃につなげていくような動きもなかった。こうしたことは30回の攻撃でも情報搾取活動がなかったことからも見て取れる」と傾向について語る。

しかし、このような状況でも全体の2割に当たる6件では工場の生産性に影響を及ぼす攻撃があった。例えば、あるランサムウェアの攻撃では、以下の4つの手順で攻撃を行った。

- システムに侵入、内部偵察後、共有サーバのファイルを物色

- リモート操作用のソフトをインストールし、ランサムウェア本体を含むファイルをダウンロード

- タスクマネジャーを開き、稼働中のサービスをいくつか停止(ランサムウェアのリソース確保のためと推測)

- ランサムウェアを実行しファイルサーバ内のデータを暗号化

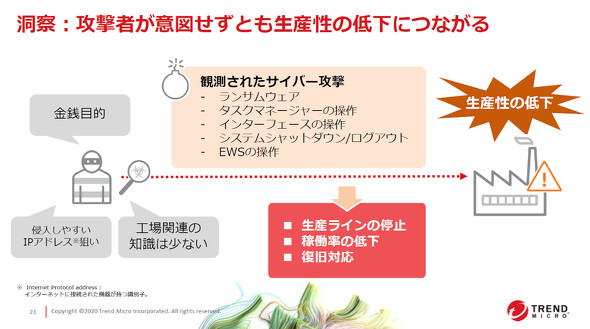

この場合、ランサムウェアには「工場を攻撃する」という意図はないが「タスクマネジャーの稼働サービスを停止する」という挙動や、データの暗号化でファイルサーバを操作不能とすることが、PLCを停止させたり稼働を落としたりする。「攻撃者は工場環境を意図的に狙ってサイバー攻撃を仕掛けてきたわけではない。攻撃した先がたまたま工場だった感じだ。しかしそれでも工場の生産に影響を与えている」(石原氏)。

「たまたま工場だった」

サイバー攻撃が「たまたま工場だった」という証拠として、石原氏はランサムウェアでの攻撃者とのやりとりについて紹介した。「攻撃されたスタートアップのCISO(最高情報セキュリティ責任者)のふりをして、ランサムウェアの攻撃者とメールで連絡した。その際に『攻撃者であることと解除できるということの証明が欲しい』と送ると、攻撃者は『(解読可能であると証明するから)テストファイルを1つだけ送れ。ただし重要ではないものだ』と連絡してきた」(石原氏)。

ただ、ここで攻撃者に送ったのは「重要ではないファイル」ではなく、工場にとっては重要な、工場機器の稼働を制御する「PLCのロジックファイル」である。「工場のデータで何が重要で、何が重要ではないかを理解していれば、工場の設備稼働のカギを握るPLCロジックファイルは解読しないはずだ。解いてしまえば身代金を払わない可能性が生まれるためである。しかし、攻撃者はあっさりと解読したファイルを送ってきた」と石原氏は状況を説明する。

これにより、サイバー犯罪者の特徴として、「サイバー犯罪者の目的は金銭」「IT環境には詳しいが、OT(制御技術)環境やOTで扱われるデータについての知識は乏しい」という2つの特徴が示せるという。

石原氏はこれらの傾向から以下の3つの洞察を示す。

- 工場もサイバー攻撃を受ける

- 工場に着弾する攻撃の多くは、意図して工場を狙ったものではない可能性が高い

- 意図して工場を狙ったサイバー攻撃ではなくても、工場の生産性に影響を及ぼす

石原氏は「攻撃者の行動を考えると、侵入しやすいIPアドレスをまず探し、そこがたまたま工場だったという流れである。そこで攻撃者は金銭目的の攻撃をしかけるが、その挙動が何らかの工場の生産性に影響を与えるというケースが最も多いと考える。工場のスマート化が進むことによって、工場の侵入経路や攻撃対象が増えるため、今後こうした動きはさらに広がっていくと推測できる」と語っている。

また、こうした傾向はスタートアップを想定しているから起きたことではなく「とにかく『侵入しやすいIPアドレスかどうか』というのがサイバー攻撃者の考え方だ。そういう意味では大企業もスタートアップも企業規模には関係ない」と石原氏は傾向について述べている。

Copyright © ITmedia, Inc. All Rights Reserved.

製造マネジメントの記事ランキング

- 日本の製造業は、「DX」の前に「DE」からで良い気がする

- 「成長していないパナソニック」から脱却へ、楠見CEOが「MIF」で描く次の一手

- 「成長する世界」と「停滞する日本」、最新データで1人当たりGDPは38位まで後退

- 失敗データこそ資産だ――3Dモデルや解析結果をAIで統合、一目で探せるナレッジに

- 古野電気とアイコムが無線機とレーダー分野での協業開始、新たな価値創出へ

- なぜ日産は黒字でホンダは赤字に? EVは減損の嵐……明暗分かれた自動車5社決算

- 切削技術を活用したゴム成形金型屋の「自社製品」に驚いた話

- 企業の経営効率を高める「業務分析」と「職務分析法」「生活分析法」

- 2028年には1ラック当たり1MWの発熱量に!? AI時代におけるデータセンター動向とは

- デンソーがクラウド基盤の統合を推進、2拠点への統合でデータ移行の負担を解消

コーナーリンク