IoT機器が仮想通貨を採掘させられる? 2023年のサイバーセキュリティ脅威動向とは:IoTセキュリティ(2/2 ページ)

地政学的脅威も引き続き存在、思想的背景を持った攻撃にも警戒

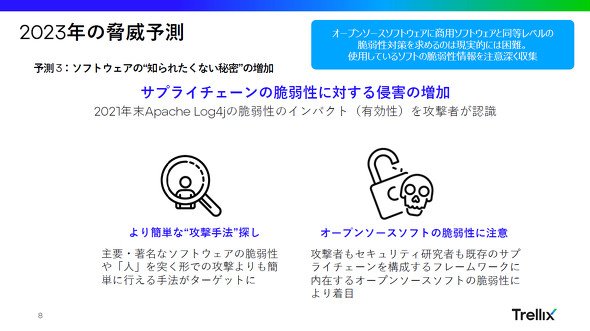

予測3の「サプライチェーンの脆弱性に対する侵害の増加」は、2021年に見つかったJava向けのログパッケージ「Apache Log4j」の脆弱性に絡んだものとなる。「攻撃者はより簡単な攻撃手法、弱点を探して、より少ない工数、人数でリターンを得ようと躍起になっている。オープンソースのソフトウェアに大手の商用ソフトウェアと同等の脆弱性対策、管理を求めるのは困難だ。ユーザー側は情報収集と合わせて、使用しているソフトに脆弱性が発見された場合は、迅速にパッチを当てるなどの対策を進めてただきたい」(櫻井氏)。

ロシアによるウクライナ侵攻を契機として浮かび上がった脅威も引き続き存在する。

予測1は「地政学的な動機のサイバー攻撃、偽情報の拡散活動は引き続き拡大」で、地政学的な動機によるサイバー攻撃が2023年も拡大傾向にあると見込んだ。2022年は国のサポートを受けている攻撃者だけでなく、政治的思想によってその国を支援するハクティビストと呼ばれる攻撃者が活発化したが、予測2でも「プロパガンダを原動力に、緩やかに素子化した個人の集団が連携」として取り上げた。櫻井氏は「自分たちの思想と合わない国やその国に属する企業への攻撃が増加する可能性がある。警戒レベルを高める必要がある」と述べた。

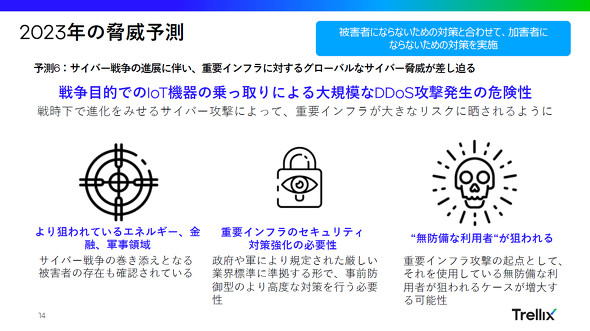

予測6でも「サイバー戦争の進展に伴い、重要インフラに対するグローバルなサイバー脅威が差し迫る」として、エネルギーや金融などの重要インフラが大きなリスクにさらされており、戦争目的のIoT機器の乗っ取りによる大規模なDDoS攻撃発生の危険性を指摘した。「重要インフラを担う企業は厳しい業界標準に準拠するとともに、事後の対処ではなく事前防御型のプロアクティブでより高度な対策を行い、被害者にならないだけでなく、インフラが乗っ取られて加害者にならない対策準備が必要だ」(櫻井氏)。

その他、子どもの頃からデジタルに親しんできた未成年らによるサイバー犯罪の活発化(予測4)や人工衛星などの宇宙空間の資産へのサイバー攻撃(予測9)、メールやSNSを通じて指定した番号へ電話するよう誘導するリバースビッシング(予測10)、Windowsドメインに対する攻撃の大規模化(予測11)が脅威予測として挙がった。

関連記事

スマート工場で見逃されている2大侵入ポイントとは?

スマート工場で見逃されている2大侵入ポイントとは?

スマート工場化が加速する一方で高まっているのがサイバー攻撃のリスクである。本連載ではトレンドマイクロがまとめた工場のスマート化に伴う新たなセキュリティリスクについての実証実験研究の結果を基に注意すべきセキュリティリスクを考察する。第1回では、工場の「スマート化」とは何かを定義するとともに、そこから見えたスマート工場特有の侵入経路について解説する。 2023年注目の5つのサイバー脅威予測、サプライチェーンへの警戒は今後も必要

2023年注目の5つのサイバー脅威予測、サプライチェーンへの警戒は今後も必要

パロアルトネットワークスは2023年1月11日、「サイバーセキュリティプレディクション 2023」と題して2023年に注目される5つのサイバー脅威予測を発表した。 他組織の安全性も確認を、広がるサプライチェーンへのサイバー攻撃リスク

他組織の安全性も確認を、広がるサプライチェーンへのサイバー攻撃リスク

トレンドマイクロは2022年1月12日、2021年に生じたサイバーセキュリティに関する主要な動向について解説するセミナーを開催した。増加するサプライチェーン経由のサイバー攻撃について説明するとともに、こうした攻撃の被害が、1社にとどまらず業界全体に波及する可能性を指摘した。 サプライチェーンから外されないためのサイバーセキュリティ対策

サプライチェーンから外されないためのサイバーセキュリティ対策

サプライチェーンの安全性確保を目的としたサイバーセキュリティ対策は「プロセス」と「エコシステム」の2つの観点から取り組む必要がある。特に最近では、大企業の要請で対策に取り組む中小企業も少なくない。対策を怠りチェーンから外されることは大きな経営リスクだ。 スマート工場の約半分がサイバー攻撃で生産停止、その内4割以上が4日以上止まる

スマート工場の約半分がサイバー攻撃で生産停止、その内4割以上が4日以上止まる

トレンドマイクロは2021年4月23日、日本、米国、ドイツの3カ国を対象とする「スマートファクトリーにおけるセキュリティの実態調査」の結果を発表した。本稿ではその内容を紹介する。 工場のネットワークセキュリティ対策とは?

工場のネットワークセキュリティ対策とは?

インダストリー4.0や工場向けIoTなどに注目が集まっていますが、そもそも工場内のネットワーク環境は、どのように構築すべきなのでしょうか。本連載では、産業用イーサネットの導入に当たり、その基礎から設備設計の留意点などを含めて解説していきます。第5回では、工場のネットワークセキュリティ対策について解説します。

Copyright © ITmedia, Inc. All Rights Reserved.

製造マネジメントの記事ランキング

- 「成長する世界」と「停滞する日本」、最新データで1人当たりGDPは38位まで後退

- 日本の製造業は、「DX」の前に「DE」からで良い気がする

- 失敗データこそ資産だ――3Dモデルや解析結果をAIで統合、一目で探せるナレッジに

- 「子どもは最もシビアなユーザー」ジャクエツに見るデジタルではないDXの本質

- 古野電気とアイコムが無線機とレーダー分野での協業開始、新たな価値創出へ

- 2028年には1ラック当たり1MWの発熱量に!? AI時代におけるデータセンター動向とは

- 「成長していないパナソニック」から脱却へ、楠見CEOが「MIF」で描く次の一手

- デンソーがクラウド基盤の統合を推進、2拠点への統合でデータ移行の負担を解消

- OKIが6年間の中期計画、2031年度までに2950億円を投資し企業変革を加速

- ダイキン工業と野村不動産、使用済み空調機を分解し再資源化する実証開始

コーナーリンク