世界中から狙われる日本のスマート工場、億単位の損失から工場を守る方法とは:モノづくり現場の未来予想図(1/2 ページ)

本連載では、Schneider Electric(シュナイダーエレクトリック)インダストリー事業部 バイスプレジデントの角田裕也氏が、製造業で起きている変化をグローバルな視点で紹介しながら、製造現場の将来像を考察する。今回はサイバーセキュリティについて取り上げる。

ライトハウスの認証取得に限らず、スマート工場を構築する上では、さまざまな生産設備やサプライチェーンをネットワークでつなげるデータの見える化が必須になる。だが、そこには大きなリスクが立ちはだかっている。それが、ネットワークの脆弱性を突いて工場内のネットワークやシステムに侵入するサイバー攻撃だ。

実際に、この数年でさまざまな業種の工場がランサムウェアによる攻撃を受け、稼働停止などの大きな被害に遭ったというニュースが目立つ。今回は、今すぐ取り組むべき、スマート工場のサイバーセキュリティ対策について紹介したい。

スマート工場に求められるサイバーセキュリティ対策

サイバー攻撃は世界規模で起きている。日本でも2022年にトヨタ自動車に部品を供給していた小島プレス工業がランサムウェア攻撃を受けたことで、トヨタ自動車の国内14工場28ラインの稼働がストップする事態に陥るなど、大きな損害を被った。このように、日本の工場もサイバー攻撃に狙われやすい状況になっており、今後この傾向はますます進むだろう。

これまで日本の工場は、外部とネットワーク接続しないクローズドな環境で稼働していることがほとんどだったため、外部からの侵入は物理的な対策を施していればよかった。機器が古くてもきちんと機能していれば問題はなく、PCなどのバージョン管理なども必要とされなかった。筆者の主観になるが、規模に関わらず、日本中のほとんどの工場がそのような状況だという感覚だ。

しかし、スマート工場を構築するためには、さまざまな機器がネットワークにつながっていることが大前提となり、さらに外部のクラウドにも接続する必要がある。そうなると、外から侵入可能なドアができた状態となるわけで、適切に鍵を掛けなければならなくなる。

にもかかわらず、セキュリティ対策は日本では後回しにされてきた。サイバーセキュリティの重要性を認識している経営者がいる日本の工場でも、いまだに調査中の段階だったり、これからPoC(概念実証)を進めていくつもりだったりで、具体的なオペレーション段階に至っていない企業がほとんどのようだ。

ITとOT、部門間で異なるサイバーセキュリティの捉え方

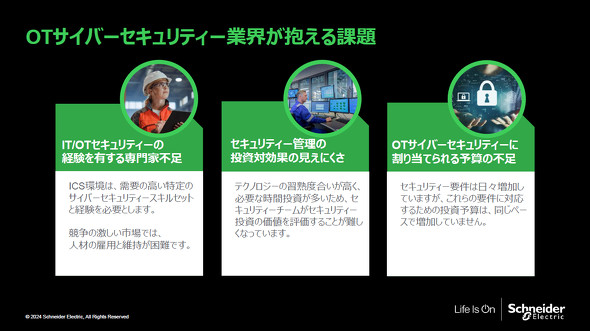

なぜここまで、スマート工場で必須要件であるサイバーセキュリティが後回しにされてしまうのか。ここには、ITとOT(Operational Technology)の間の分断と、意思決定のプロセスに原因があると考えられる。

そもそも、OTの現場には、サイバーセキュリティに特化した専門知識を持つ人は少ない。もし、IT部門にサイバーセキュリティのエキスパートがいれば、その人をベースにネットワークを構築する方法もあるだろう。しかしながら、IT環境とOT環境では、セキュリティに関する考え方の前提が異なる。

ITのセキュリティは、とにかく安全にシステムや情報を守ることを優先し、守備をしっかりと固めていく。それによって、ハードウェア間の接続にも制限がかけられることもある。

もちろん、OTにおいても守備を固めることは重要だが、あまり固めすぎると生産ラインや製造設備間の情報流通が滞ってしまい、品質保証や納品期限に影響を与えることにもなりかねない。

また、経営者目線で考えると、どうしてもサイバーセキュリティ対策の投資効果に目がいってしまう。本来、サイバーセキュリティ対策は保険のようなものなので、短期的に利益を回収するというより長期的な先行投資の意味が大きい。そこに優先順位を付けて大きな予算を投資することは経営者レベルでも難しいだろう。

サイバーセキュリティ対策は現場からのボトムアップではなく、経営者のトップダウンで進めるべき課題だ。トップがこのテーマに危機感を持ち、適切な投資の判断ができるかどうかにかかっているといえる(図1)。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- “見えない基盤”に宿る精度、牧野フライスのモノづくり哲学

- 自動車工場で見えるのに、食品工場では見えないモノ〜今日何個作ると決めたか

- 半導体工場「需要ある限り応える」ダイフク、1600億円投資で描く姿とは

- 安川電機がフィジカルAI市場本格開拓へ、新たな中/長期経営計画策定

- 川崎重工が米国にフィジカルAI社会実装拠点、注力分野は医療/介護など

- 半導体製造の仮固定工程向けUV照射装置、独自の波長制御でテープを精密剥離

- ジェイテクト“過去最高益”へ体質改善、軸受競合の経営統合も「軸をぶらさず」

- センサーレスで旋削主軸をAI診断、異常の早期検知で突発停止を予防

- 軸受業界再編へNSKとNTNが経営統合に基本合意、両トップが語った危機感とは

- 安川電機が協働ロボット新モデル、最大リーチと可搬質量が大幅向上

コーナーリンク