IEC 62443とは何か、工場のサイバーセキュリティ対策のカギを握る国際標準を解説:今さら聞けない「IEC 62443」(1)(1/2 ページ)

スマートファクトリー化に伴い工場でもネットワーク化が進む中で、サイバーセキュリティ対策が欠かせないものとなりつつあります。しかし、製造現場ではこれらのサイバーセキュリティ対策のノウハウもなく「何から手を付けてよいか分からない」と戸惑う現場が多いのも現実です。その中で活用が進んでいるのが国際標準である「IEC 62443」です。本連載では、「IEC 62443」の概要と活用方法についてお伝えします。

IIoT(Industrial Internet of Things)、Industrie4.0、Connected Industriesなど多くのキーワードで訴えられてきたように、先進デジタル技術を活用しスマートファクトリー化を進めていくことが製造現場に求められています。これらのコンセプトで訴えられる先進デジタル技術は、ネットワーク化やオープン化が前提とされています。そのため、従来は難しかった圧倒的な効率化や付加価値創出が可能になるのと引き換えに、サイバー攻撃のリスクを抱え込むことになるトレードオフが発生します。実際に、マルウェアの感染に伴う生産停止など、工場でのサイバーセキュリティインシデントが発生しており、多くの報道をにぎわせています。

これらの問題への対策を求められる一方で、製造現場側の立場で見た場合、「現場のサイバーセキュリティ対策をどのように進めればいいか分からない」「そもそも担当者などもいないし、今まで予算も確保してこなかった」などの声が多いのも現実です。特に生産現場のサイバーセキュリティ対策については後回しにされてきました。

しかし、スマートファクトリー化が本格的に進みつつある中では、サイバー攻撃への対策はもはや後回しにしてよい問題ではなくなりつつあります。また、サプライチェーンという観点から、この問題は大企業だけが進めればよいという問題ではなく、あらゆる製造業が同時に取り組まなければなりません。

こうした中で、どのように取り組みを進めればよいのでしょうか。1つのポイントとなっているのが既にいくつか発行されているガイドラインを活用することです。既に世界各国の多くの機関から制御システムにおけるセキュリティガイドラインが発行されており、これらを参照することが課題解決に向けた1つのステップとなります。

この制御システムにおけるセキュリティガイドラインとして幅広く活用されているのが、今回の連載のテーマである「IEC 62443」です。IEC 62443 は、IEC(International Electrotechnical Commission)という国際標準化団体から発行されており、さまざまな制御システムのガイドラインの中でも汎用的であるため多くの国や団体が指標とし、これをベースに工場のセキュリティ確保に向けた取り組みを進めています。

本連載では「サイバーセキュリティの専門家ではないが、現場のサイバーセキュリティ対策を考える必要がある」という人に対し、このIEC 62443の概要をお伝えするとともに、どのように活用するべきかという手法について紹介していきます。

IEC 62443の概要

IEC 62443は多くの制御システムに関する標準を体系化して統合した汎用的な制御システムセキュリティ標準だと捉えられています。サイバーセキュリティ対策ガイドラインの多くは、一般的な企業における組織面、運用面で言及されることが多く、工場などの制御システムにあてはめた場合うまく適合しない場合があります。

例えば、日本でも広く普及している、セキュリティ標準であるISO/IEC 27001でもカバーできることもあります。しかし、ISO/IEC 27001では、制御システムの設計領域までは言及されていないため、これらの標準に従った仕組みを構築していたとしても、製造現場のセキュリティ対策が不十分な場合も散見されます。一方、IEC 62443は、制御システム設計や、これらのセキュリティを製品に実装する領域まで取り上げており、工場などを含む制御システムセキュリティを網羅的にカバーしていることが特徴です。

IEC 62443における「セキュリティレベル」

制御システムの観点で網羅的に捉えたサイバーセキュリティガイドラインであるIEC 62443では、さらに具体的に検討する指標として「セキュリティレベル(Security Level-SL)」が提示されています。

現状のセキュリティレベルを確認し、セキュリティレベルターゲット(SL-T)を設定することで、順序立ててセキュリティを高める取り組みが進められます。このセキュリティレベルを満たすためには「どのような設計を行うべきなのか」「どのような機能を実装すると良いのか」という点にまでに言及されていることもIEC 62443が参照しやすい点だと筆者は考えています。

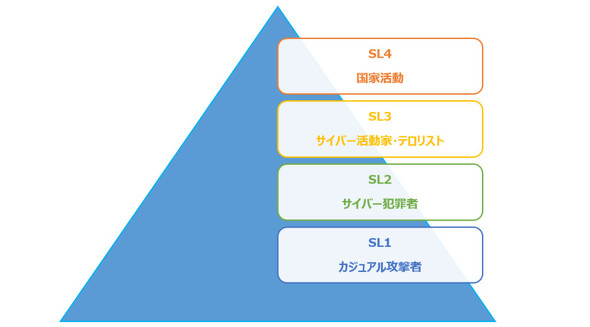

IEC 62443のセキュリティレベルは以下のように定義されています。

- SL0:何も行っていない状態

- SL1:突発的な事故、エラーに対する抵抗力がある

- SL2:低リソース、ナレッジを元にした意図的な攻撃に対する抵抗力がある

- SL3:ある程度のリソース、ナレッジを元にした攻撃に対する抵抗力がある

- SL4:非常に高いリソースとモチベーションを持った攻撃に対する抵抗力がある

これらのセキュリティレベルの2〜4については具体的な定義とはいえませんが、例えば以下の図表に示すような表現をしている場合があります。

この表現も正確とは言い難いのですが、セキュリティレベルの1つの目安として考えることはできるのではないでしょうか。

このセキュリティレベルを具体的に引き上げるためには、より多くの手順や機能が求められてきます。IEC 62443では、この求められる内容がセキュリティレベルごとに定義されているため、同じ基準で、どこまで対策を行うべきなのかという合意形成に活用することも可能です。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- “見えない基盤”に宿る精度、牧野フライスのモノづくり哲学

- 半導体工場「需要ある限り応える」ダイフク、1600億円投資で描く姿とは

- 安川電機がフィジカルAI市場本格開拓へ、新たな中/長期経営計画策定

- 半導体製造の仮固定工程向けUV照射装置、独自の波長制御でテープを精密剥離

- ジェイテクト“過去最高益”へ体質改善、軸受競合の経営統合も「軸をぶらさず」

- 自動車工場で見えるのに、食品工場では見えないモノ〜今日何個作ると決めたか

- 川崎重工が米国にフィジカルAI社会実装拠点、注力分野は医療/介護など

- センサーレスで旋削主軸をAI診断、異常の早期検知で突発停止を予防

- 軸受業界再編へNSKとNTNが経営統合に基本合意、両トップが語った危機感とは

- オムロンが電子部品事業を米国投資会社に売却、新会社名はAratasに

コーナーリンク