車内ネットワークへのサイバー攻撃は4つの階層構造で防ぐ:いまさら聞けない 車載セキュリティ入門(4)(1/4 ページ)

車載システムの進化を支えてきたCANに代表される車内ネットワーク。この車内ネットワークに対するサイバー攻撃は、多層防御(Defense-in-depth)の原則に基づき、4つのレイヤー(階層)によって防ぐことが推奨されている。

車載システムの進化がまねくセキュリティ面での脆弱性

今回は、車内ネットワークのセキュリティに焦点を当てます。車内ネットワークのアーキテクチャと通信、両方がセキュアであることが求められます。

メカニカルな機構や機能が、カーエレクトロニクスやソフトウェアで制御するシステムが移り変わっていく中で、シンプルかつスタンドアロンなシステムから、より一層複雑なコネクテッドシステムに変容してきました。

その結果としてセキュリティ面での脆弱性が高まり、攻撃者が狙いを定める対象領域や攻撃を誘因する要素も増えることになります。これは、多くのセキュリティ研究者がこの数年間で自動車へのサイバー攻撃やハッキングを幾つも成功させてきたことからも明白です。だからこそ、セキュアな車内ネットワークのアーキテクチャが非常に重要になります。

先述のサイバー攻撃やハッキングの例では、攻撃者にとって利用できる“入口”が幾つか示されてきました。Bluetoothスタックの脆弱性の悪用、携帯電話網経由による車載情報機器のSIMカードの電話番号呼び出しとボイスモデムプログラムの脆弱性の悪用、メディアファイル(WMA)パーサーの脆弱性の悪用、十分な強度を持たないWi-Fiパスワードへの総当たり攻撃、診断に用いる「OBD II」ポートに直接接続し車内ネットワークにアクセスするなど※1)※2)※3)※4)。

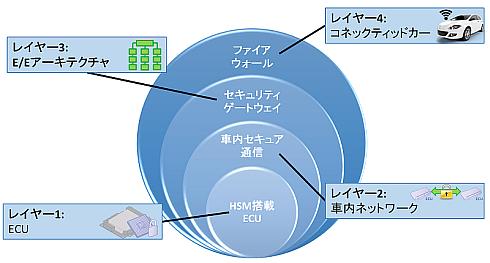

セキュリティの原則である多層防御(Defense-in-depth)の観点から、車内ネットワークのセキュリティも階層(レイヤー)アプローチが推奨されます。例えば、Robert Bosch(ボッシュ)が推奨するレイヤーセキュリティの手法は、図1のように4つのレイヤーがあります※5)。

参考文献

※1)Koscher K., Czeskis A., Roesner F., Patel S., Kohno T., Checkoway S., McCoy D., Kantor B., Anderson D., Shacham H., and Savage S. (2010) “Experimental Security Analysis of a Modern Automobile” in Proceeding of IEEE Symposium on Security and Privacy.

※2)Checkoway S., McCoy D., Kantor B., Anderson D., Shacham H., Savage S., Koscher K., Czeskis A., Roesner F., and Kohno T. (2011) “Comprehensive experimental analyses of automotive attack surfaces” in Proceedings of the 20th USENIX conference on Security.

※3)Miller C., and Valasek, C. (2013) “Adventures in Automotive Networks and Control Units” DEFCON 21.

※4)Miller C., and Valasek, C. (2015) “Remote Exploitation of an Unaltered Passenger Vehicle” DEFCON 23.

※5)Glas, B. “Towards Harmonization of ECU Protection and Secure OnBoard Communication in AUTOSAR” escar Asia 2014.

Copyright © ITmedia, Inc. All Rights Reserved.

モビリティの記事ランキング

- 新型「bZ4X」の走行距離が伸びた理由、デンソーの「世界初」と「世界最高」が貢献

- ギガキャストを発案したテスラの現在・過去・未来

- ECUの一体化で進化したトヨタの「新型TSS」 RAV4の安全走行を支える技術とは

- スズキ、排出ガス中のCO2を回収し農場で再利用できる「スーパーキャリイ」披露

- どこへでも移動可能な自由を── ランドクルーザーの新型車「FJ」シリーズが登場

- 「新興勢力に圧倒的に劣っている」――ホンダは開発を根本から変えられるか

- SDV時代には「製品開発スピード」だけでなく「製品発見スピード」も求められる

- 新型「CX-5」はSUVの王道を極める、SDV化も進みアップデートでGeminiも利用可能

- 4kWhバッテリー搭載電動バイク「L-noa」 大手4社に原付一種で挑む理由

- コマツが次世代月面物流ローバーの研究開発を開始

コーナーリンク