工場や制御システムを守る“無駄な動作をさせない”というやり方:場面で学ぶ制御システムセキュリティ講座(5)(1/3 ページ)

制御システムにおけるセキュリティが注目を集める中、実際に攻撃を受けた場合どういうことが起こり、どう対応すべきか、という点を紹介する本連載。5回目となる今回は、制御システムセキュリティに有効だとされる「エンドポイント機器に対するロックダウン」の内容とその導入方法について解説する。

制御システムにおけるセキュリティが注目を集める中、実際に攻撃を受けた場合どういうことが起こり、どう対応すべきか、という点を紹介する本連載。前回の「制御システムを守るためにまず押さえるべき7つの対策点」では、事故が発生する前に防ぐために抑えるべき7つのセキュリティ対策ポイントについて解説した。今回はその中でも制御システムにおけるエンドポイント機器に対するロックダウンについて、その内容と導入方法について解説する。

ロックダウンとは?

制御システムにおいて、例えば工場の内部に設置され、特定の処理のみを実施または監視などを行っている機器は、本来の業務である「制御」に必要な機能が稼働すればよい。それ以外の用途、例えばメールを利用したり、ブラウザを利用したりすることはほとんどない(必要ない)のではないだろうか。

しかし、実際には制御システムを稼働させている産業用PCにおいては、Windowsなどの汎用OSを用いていることが多く、結果として、汎用的に利用できる余地があるといえる。制御システムに、本来不要なアプリケーションが動作する余地があるということは、不正プログラムが動作する余地も同時に残してしまっているということになる。

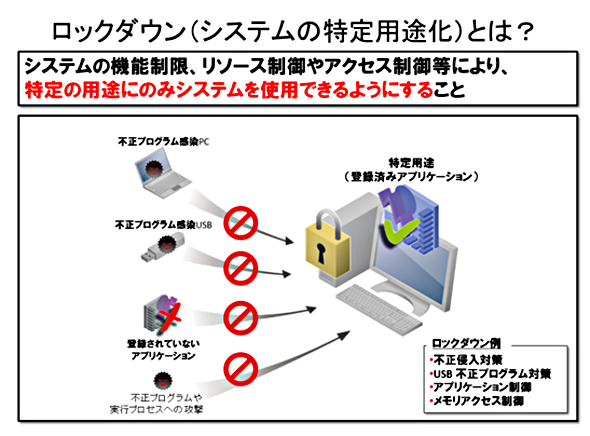

ロックダウンという考え方は、制御システムのような特定のアプリケーションのみが動作すればよい環境で、必要な動作のみを許可し、脆弱性を利用した攻撃などによる不正な実行を防止することで、機器を特定用途化することを意味する。これによって、不正プログラムなどの許可されていない動作はシステムにおいて許容されないため、不正プログラム対策としても有効である。

ロックダウン型アプリケーションの仕組み

ロックダウン(システムの特定用途化)の具体的なイメージは以下の図のようになる。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- “見えない基盤”に宿る精度、牧野フライスのモノづくり哲学

- 自動車工場で見えるのに、食品工場では見えないモノ〜今日何個作ると決めたか

- 半導体工場「需要ある限り応える」ダイフク、1600億円投資で描く姿とは

- 安川電機がフィジカルAI市場本格開拓へ、新たな中/長期経営計画策定

- 川崎重工が米国にフィジカルAI社会実装拠点、注力分野は医療/介護など

- 半導体製造の仮固定工程向けUV照射装置、独自の波長制御でテープを精密剥離

- ジェイテクト“過去最高益”へ体質改善、軸受競合の経営統合も「軸をぶらさず」

- センサーレスで旋削主軸をAI診断、異常の早期検知で突発停止を予防

- 軸受業界再編へNSKとNTNが経営統合に基本合意、両トップが語った危機感とは

- 安川電機が協働ロボット新モデル、最大リーチと可搬質量が大幅向上

コーナーリンク

図:ロックダウン型セキュリティ対策のイメージ

図:ロックダウン型セキュリティ対策のイメージ