新型コロナで加速する欧米のクラウドネイティブな医療API連携、広がる日本との差:海外医療技術トレンド(61)(2/4 ページ)

アプリケーションコンテナ/マイクロサービスの標準化で先行する米国

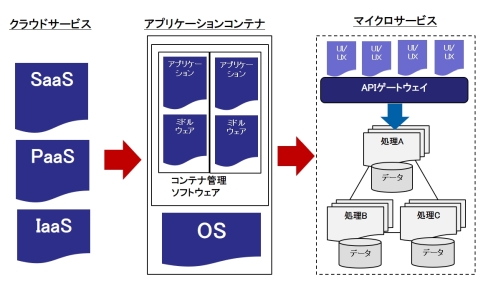

図5は、IaaS、PaaS、SaaSに代表されるクラウドサービスからアプリケーションコンテナ、マイクロサービスへとプラットフォーム技術が進化する流れを示している。

前述の欧州のケースは、国家レベルで開発された自律的な接触追跡アプリケーションが、APIを軸とするフェデレーションゲートウェイサービスを介して、欧州域内をカバーする疎結合型アーキテクチャへ拡張することを想定したモデルとなっていることが分かる。

アプリケーションコンテナ/マイクロサービスに関する技術標準化で先行しているのは米国だ。以下では、米国立標準技術研究所(NIST)が公開したドキュメントより、技術トレンドとセキュリティリスクについて紹介する。

最初に、NISTが2016年2月に公開した 「SP 800-180:マイクロサービス、アプリケーションコンテナ、システム仮想マシンの定義」草案(関連情報)の中で、以下のように定義している。

- アプリケーションコンテナ:共有OS上で稼働するアプリケーションまたはそのコンポーネントとしてパッケージ化し、稼働するように設計された構成物

- マイクロサービス:アプリケーションコンポーネントのアーキテクチャを、疎結合のパターンに分解した結果生まれる基本的要素であり、標準的な通信プロトコルや明確に定義されたAPIを利用して相互に通信する自己充足型サービスを構成し、いかなるベンダー、製品、技術からも独立している

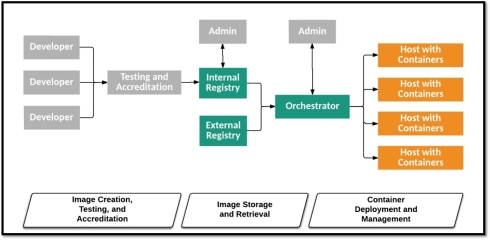

次に、アプリケーションコンテナの概要とセキュリティの留意点について、NISTは2017年9月に「SP 800-190:アプリケーションコンテナ・セキュリティガイド」(関連情報)を公表している。その中で図6は、コンテナ技術のアーキテクチャ階層と構成要素、ライフサイクルの関係について示したものである。

図6 コンテナ技術アーキテクチャの構成要素とライフサイクル(クリックで拡大) 出典:NIST「SP 800-190: Application Container Security Guide」(2017年9月)

図6 コンテナ技術アーキテクチャの構成要素とライフサイクル(クリックで拡大) 出典:NIST「SP 800-190: Application Container Security Guide」(2017年9月)コンテナ技術アーキテクチャは、以下の5つの要素から構成される。

- 開発者システム

- 検証・認定システム

- レジストリ

- オーケストレーター

- ホスト

また、コンテナの開発ライクサイクルは、以下の3つのフェーズから成る。

- イメージの生成・検証・認定

- イメージの保存と検索

- コンテナのデプロイと管理

このようなコンテナ環境の開発フローを効率化、自動化するための代表的ツールが「Docker」であり、オーケストレーターが担う運用管理のための代表的ツールが「Kubernetes」である。

そして、これらのツールを利用する前提条件として、開発と運用が一体化した「DevOps」や、ライフサイクルのプロセス全体を継続的に統合化/自動化する「継続的インテグレーション(CI)/継続的デリバリー(CD)」の導入が欠かせない。医療分野にアプリケーションコンテナを導入する場合、最大の課題は、人的・組織的な開発と運用支援の仕組みづくりであろう。

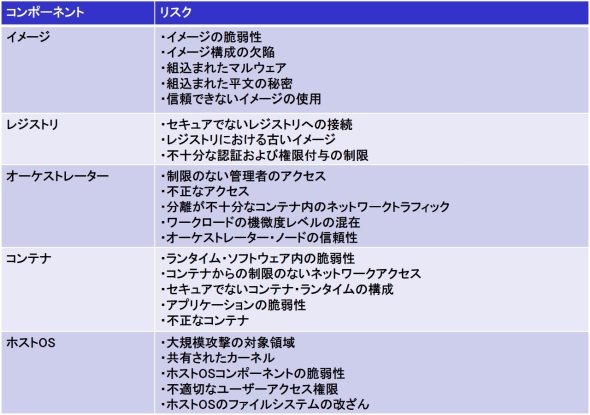

表1は、NISTが、アプリケーションコンテナのコンポーネントに潜むセキュリティリスクについて挙げた項目である。

表1 アプリケーションコンテナのコンポーネントに潜むセキュリティリスク(クリックで拡大) 出典:NIST「SP 800-190: Application Container Security Guide」(2017年9月)

表1 アプリケーションコンテナのコンポーネントに潜むセキュリティリスク(クリックで拡大) 出典:NIST「SP 800-190: Application Container Security Guide」(2017年9月)アプリケーションコンテナの場合、主要なセキュリティの対象として、基盤となる物理インフラやホストOS、イメージやリポジトリ、コンテナ内で実行されるソフトウェア、そしてオーケストレーターが想定されている。前述の「Docker」や「Kubernetes」を利用したプロセスの効率化・自動化によって、セキュリティ強化が可能となる反面、インフラ側では、オンプレミス型とクラウド型のハイブリッド環境、複数のクラウドサービス事業者にまたがったマルチクラウド環境など、複雑化が進行し、アプリケーション側では、AI(人工知能)、IoT(モノのインターネット)など、新技術機能が矢継ぎ早にリリースされているのが実情だ。

Copyright © ITmedia, Inc. All Rights Reserved.

医療機器の記事ランキング

- 脳動脈瘤の治療をより安全に テルモが細径対応の新デバイス発売

- 約10秒で検温完了 ケースごと丸洗い可能なテルモの新型体温計

- 厚さ約25μmの神経シートを開発、光刺激と記録を同時に実現

- 知人より見知らぬ他人とシンクロ? スポーツ観戦の熱狂を科学的に解明

- 生きた乳酸菌は代謝、死んだ乳酸菌は免疫へ 状態で異なる腸内効果

- 日立ら肺がん細胞診の新解析技術 SEMと元素分析で検体評価を支援

- あなたの「網膜」は実年齢より老けている? 写真1枚でAIが疾患リスクを推定

- 50万人の情報が流出した英国バイオバンクのインシデントでPETs利用は拡大するか

- がんの微小病変解析をより正確に、1台で核酸抽出から定量を自動処理する装置

- 猛暑の夏を乗り切る! 冷却性能20%増の首元デバイスで−2℃体験へ

コーナーリンク