スマート工場を破る3つの攻撃箇所とは? 見過ごされたリスクと防御方法:産業制御システムのセキュリティ(2/3 ページ)

実証実験で分かったスマート工場特有の三大侵入経路

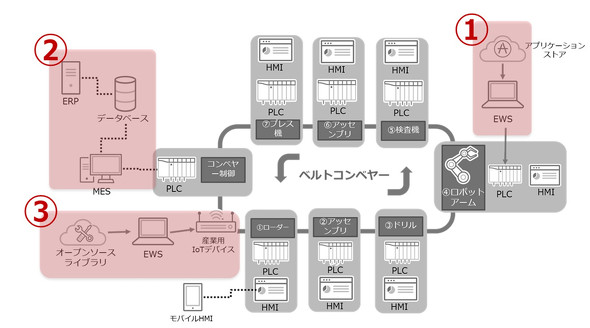

実証実験の結果見えたのが、スマート工場特有の3つの進入経路である。具体的にはアプリケーションストアと接続するEWS、ERPやデータベースなどと接続するMES、オープンソースライブラリと接続するEWSおよび産業用IoTデバイスが、スマート工場特有の侵入経路だと明らかになったという。

石原氏は「その他にもスマート工場内には、モバイルHMIなどインターネットを活用した機器なども存在し、これらも侵入経路になり得るが、スマート工場に直結する生産性や品質などに直結しない場合も多い。三大侵入経路はスマート工場の価値に影響を与えるもので特に重視すべきだといえる」と述べている。

これらの侵入口により実証された攻撃のシナリオは以下の3つのような形だ。

- 産業用アプリケーションストアの脆弱性を悪用したEWSの侵害

- MESデータベース改ざんによる製造不良の発生

- 悪意あるオープンソースライブラリによる産業用IoTデバイスの侵害

これらを具体的に見ていこう。

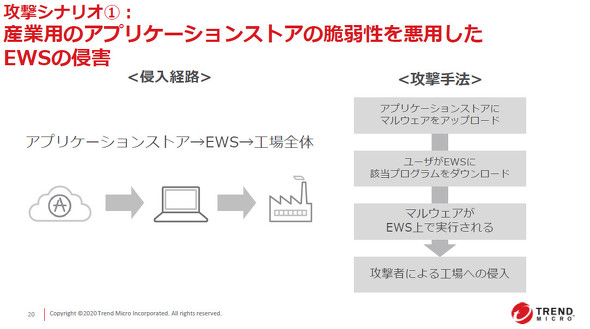

産業用アプリケーションストアの脆弱性を悪用したEWSの侵害

産業用アプリケーションストアを経由した工場への攻撃は、アプリケーションストアにマルウェアをアップロードし、ユーザーがEWSに該当プログラムをダウンロードしてマルウェアがEWS上で実行されるというものだ。このEWSを経由して攻撃者が工場に侵入する。

石原氏は「EWSは複数のエンジニアで共有されて利用されるケースが多く、外部で作成したプログラムを配布するために利用されるケースもあるなど、上下で頻繁にデータ交換が行われることが特徴だ。アプリケーションストア自体は多くの生産財メーカーなどが展開しており、スマート工場化の1つの鍵であるのは事実だが、これらが踏み台にされてしまうケースがある」と危険性を語っている。

実証実験では、実際にABBやKUKAのアプリストアに脆弱性があることを発見し、通知を行ったという。「アプリストアの中には、実際にトレンドマイクロでアプリをアップロードし『承認待ち』というステータスにもかかわらず、それがダウンロードできる状態になったところもある。仮に悪意を持った攻撃者がマルウェアをアップロードしたとしても、審査なしにダウンロードできてしまう状況が生まれていた」と石原氏は語っている。

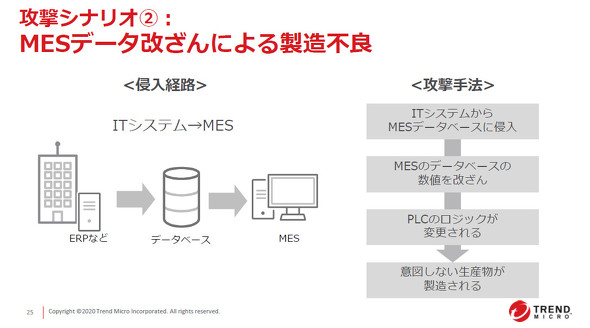

MESデータベース改ざんによる製造不良

MESデータベース改ざんによる製造不良は、ITシステムからMESデータベースに侵入し、数値を改ざんする。これにより、PLCのロジックを変更し、意図しない製造を行ってしまうというものだ。

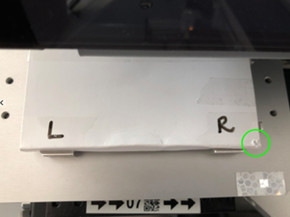

実証では、MESデータベース改ざん前はワークの右側に穴を開けるプログラムとなっていたのを改ざんし、左側に開けるという様子を示していた。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- “見えない基盤”に宿る精度、牧野フライスのモノづくり哲学

- 自動車工場で見えるのに、食品工場では見えないモノ〜今日何個作ると決めたか

- 半導体工場「需要ある限り応える」ダイフク、1600億円投資で描く姿とは

- 安川電機がフィジカルAI市場本格開拓へ、新たな中/長期経営計画策定

- 川崎重工が米国にフィジカルAI社会実装拠点、注力分野は医療/介護など

- 半導体製造の仮固定工程向けUV照射装置、独自の波長制御でテープを精密剥離

- ジェイテクト“過去最高益”へ体質改善、軸受競合の経営統合も「軸をぶらさず」

- センサーレスで旋削主軸をAI診断、異常の早期検知で突発停止を予防

- 軸受業界再編へNSKとNTNが経営統合に基本合意、両トップが語った危機感とは

- 安川電機が協働ロボット新モデル、最大リーチと可搬質量が大幅向上

コーナーリンク