つながるクルマに求められるサイバーセキュリティ:いまさら聞けない 車載セキュリティ入門(1)(3/4 ページ)

ハッキングによって暴かれる脆弱な自動車のセキュリティ

学会発表では、より高度で複雑なサイバー攻撃の実証に成功した事例が多数報告されています。まず、2010〜2011年にかけて、ワシントン大学とカリフォルニア大学サンディエゴ校の研究者が、最近の自動車を分析した上で、幾つかの安全性の問題を発見しました※3、4)。

彼らの研究は2つのパートから構成されています。

- いったん車両内への不正なアクセスを攻撃者に許した場合、どのような攻撃が可能になるのか

- どうすれば遠隔から車両内にアクセスできるのか

1つ目のパートについては、攻撃者が車内ネットワークに用いられているCAN(Controller Area Network)バスに適切なコマンドを送ることができれば、原則的にはCANバスにつながるいずれのECUも制御できることが実証されました。研究者は、ドアの開錠やブレーキの作動/不作動、エンジンの故障/不起動などを意図的に制御可能であることも実証しました。結果として、この攻撃によって、車両の安全性能に影響を及ぼし得ることが分かったわけです。

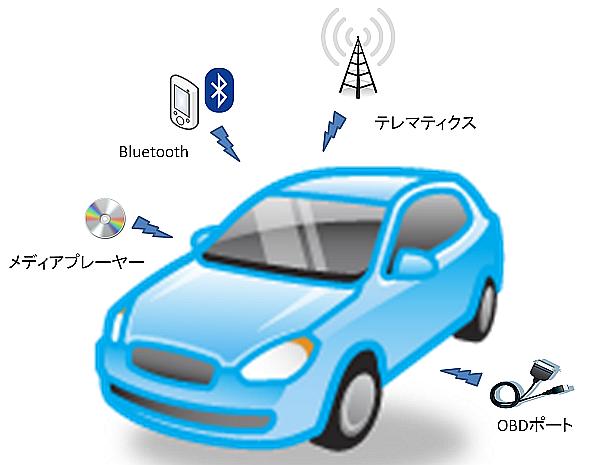

2つ目のパートで論じられたのは、自動車に搭載されているBluetoothやテレマティクス、メディアプレーヤーなどの外部接続可能なインタフェースです。これらを悪用すれば、攻撃者は車内ネットワークにアクセスできます。例えば、テレマティクスユニットのソフトウェアバグを悪用することで、自動車に遠隔アクセスして新たにソフトウェアをアップロードすれば、ゲートウェイユニットを再プログラミングできます。そこから車内ネットワークに接続して、最終的な標的のECU(エンジンECUなど)にコマンドを送ることができると実証されました。

他の例としては、特定のWMA(Windows Media Audio)ファイルを用いた、インフォテインメントシステムに用いられているメディアプレーヤーのソフトウェアバグの悪用があります。何も知らないユーザーが、この特定のWMAファイルのCDを使用すると、メディアプレーヤーのソフトウェアバグを悪用して、車内ネットワークに特定のコマンドを注入します。最終的には、標的ECUにコマンドを送るという攻撃が可能になるのです。

2013年のDEF CONでは、チャーリー・ミラー氏とクリス・ヴァラセック氏が、2台の自動車に関するセキュリティ分析の調査結果を発表しました※5)。

この調査結果には、OBDポートを介して車内のCANバスにアクセスすれば、ECUが特定のアクションを起こすように車内ネットワークに適切なメッセージを送ることにより幾つかの攻撃を起動させられる事実が含まれていました。

参考文献

※3)Koscher K., Czeskis A., Roesner F., Patel S., Kohno T., Checkoway S., McCoy D., Kantor B., Anderson D., Shacham H., and Savage S.(2010)“Experimental Security Analysis of a Modern Automobile”in Proceeding of IEEE Symposium on Security and Privacy.

※4)Checkoway S., McCoy D., Kantor B., Anderson D., Shacham H., Savage S., Koscher K., Czeskis A., Roesner F., and Kohno T.(2011)“Comprehensive experimental analyses of automotive attack surfaces” in Proceedings of the 20th USENIX conference on Security.

※5)Miller C., and Valasek, C.(2013)“Adventures in Automotive Networks and Control Units” DEFCON 21.

Copyright © ITmedia, Inc. All Rights Reserved.

モビリティの記事ランキング

- 新型「bZ4X」の走行距離が伸びた理由、デンソーの「世界初」と「世界最高」が貢献

- ギガキャストを発案したテスラの現在・過去・未来

- ECUの一体化で進化したトヨタの「新型TSS」 RAV4の安全走行を支える技術とは

- スズキ、排出ガス中のCO2を回収し農場で再利用できる「スーパーキャリイ」披露

- どこへでも移動可能な自由を── ランドクルーザーの新型車「FJ」シリーズが登場

- SDV時代には「製品開発スピード」だけでなく「製品発見スピード」も求められる

- 「新興勢力に圧倒的に劣っている」――ホンダは開発を根本から変えられるか

- コマツが次世代月面物流ローバーの研究開発を開始

- 新型「CX-5」はSUVの王道を極める、SDV化も進みアップデートでGeminiも利用可能

- 4kWhバッテリー搭載電動バイク「L-noa」 大手4社に原付一種で挑む理由

コーナーリンク

自動車にサイバー攻撃する際の入口はさまざま

自動車にサイバー攻撃する際の入口はさまざま