LANケーブルから直接パケットを取得するワイヤタッピングプローブ:Black Hatでハードウェアハック!(1)(1/3 ページ)

筆者の今岡通博氏がハッカーの祭典「Black Hat」に投稿した、ハードウェアの改変を中心にしたハッキングの事例を紹介する本連載。第1回は、LANケーブルからのスニッフィング(パケット取得)を可能とする「LANケーブルから直接パケットを取得するワイヤタッピングプローブ」だ。

はじめに

こんにちは、連載「注目デバイスで組み込み開発をアップグレード」の筆者の今岡です。今回は、それとは別に「Black Hat」をネタにした連載記事を企画しました。

Black Hatは年に3回、北米、欧州、アジアで開催されている最大級のハッカーの祭典です。名だたるハッカーが世界中から集まり、今のサイバーセキュリティの問題点などを議論する場です。筆者はこのBlack Hatで、ハードウェアの改変を中心にしたハッキングの事例を投稿しています。本連載では、Black Hatで採択された筆者の投稿を紹介していきたいと思います。

年3回あるBlack Hatですが、まずは2022年8月開催の「Black Hat USA 2022 Arsenal」で採択された3つの投稿の中から“Wiretapping probe to sniff packets directly from LAN cables”を取り上げたいと思います。このタイトルの日本語訳は「LANケーブルから直接パケットを取得するワイヤタッピングプローブ」としました。“sniff”を直訳すると「盗聴」や「傍受」のようなちょっときな臭い言葉になるので、そこは丸めて「取得」としています。

「Black Hat USA 2022 Arsenal」で採択された“Wiretapping probe to sniff packets directly from LAN cables”の紹介ページ[クリックでWebサイトへ移動]

「Black Hat USA 2022 Arsenal」で採択された“Wiretapping probe to sniff packets directly from LAN cables”の紹介ページ[クリックでWebサイトへ移動]投稿の目的

LANにおける盗聴の検知/防止は、一般的に物理層より上位の層で行われています。一般的に知られている盗聴方法は、データリンク層(L2)またはその上位層への攻撃であることが多いからです。本投稿では、これまで見落とされがちだったネットワークの物理層に対する盗聴の手法を中心に解説します。この投稿に基づいて、読者は自ら実験を行い、物理層の脆弱性と対策について理解を深めることができます。

警告

他人のパケットを不正に盗聴すると犯罪になる場合があります。

日本国内での注意事項

第三者(双方の同意がない相手)の通信を盗聴し、その内容を利用/漏洩(ろうえい)することは、通信の秘密の侵害と見なされ、刑事罰(2年以下の懲役または100万円以下の罰金)の対象となります。

紹介するプローブの特徴

- LANケーブルの被覆に剃刀でスリットを入れ、内部の金属線にタップして使用するプローブです

- 非常にシンプルで安価なのが特徴です

- プロミスキャスモードはターゲットに検出されません

- 上流または下流で1度に1方向のパケットしかキャプチャーできません。逆方向のパケットを見たい場合は、タップをつなぎ変えてください

- LANケーブルがアクティブのままでもタップできます。そのため、ネットワークが遮断されないので、ターゲットにスニッフィング(パケット取得)を意識させることはありません

- このプローブは10BASE-Tのみの対応です

攻撃者とターゲット

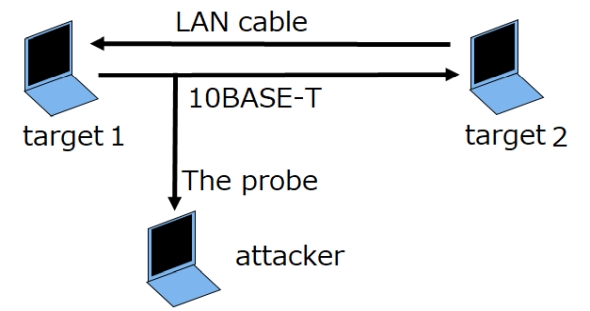

図1では、攻撃者は、攻撃対象者となるターゲット1からターゲット2へ送信されるパケットをスニッフィングしています。ターゲット2からターゲット1へ送られるパケットを見たい場合は、その上の左矢印のケーブルにプローブを付け替える必要があります。

Copyright © ITmedia, Inc. All Rights Reserved.

組み込み開発の記事ランキング

- 日本のロボット開発は「安全性」を優先、フィジカルAIも重視するが姿勢は慎重

- PCマウス原理でエレベーターの“ロープ”不要に AI保守を見据える日立HMAX戦略

- 物理世界と相互作用する「フィジカルAI」 AWSが語るロボット制御の進化とは

- CEATEC AWARDから6年越しの商品化、村田製作所の超音波デバイス「サーモホン」

- Astemoと日立が運転支援AI開発基盤構築の狙いを説明、「SDVのさらなる強化へ」

- 2035年のパワー半導体市場は7兆3495億円に倍増、酸化ガリウムが149億円規模に

- ボッシュとオモビオのソフト子会社が禁断のタッグ!? ADAS向けソフト基盤で協業

- 最新のBlackwellアーキテクチャを搭載した組み込みGPUシリーズを量産開始

- 車載小型モーター用マイコン統合型ドライバの新製品、サンプル出荷開始

- 中小FPGAベンダー盛衰記――QuickLogicからSilicon BlueそしてまたLatticeへ

コーナーリンク

図1 攻撃者とターゲット

図1 攻撃者とターゲット