工場のサイバー攻撃対策は境界防御から「ゼロトラスト」へ:産業制御システムのセキュリティ

大日本印刷は2021年9月1日、工場へのサイバー脅威に対するセキュリティ対策の考え方として、「ゼロトラスト」を紹介するセミナーを開催した。工場内外のネットワークにおける境界でマルウェア侵入を防ぐだけではなく、工場内での内部感染拡大を防ぐ仕組みが必要だという指摘があった。

大日本印刷は2021年9月1日、工場へのサイバー脅威に対するセキュリティ対策の考え方として、「ゼロトラスト」を紹介するセミナーを開催した。セミナーでは、工場内外のネットワークの境界でマルウェア侵入を防ぐだけではなく、工場内での内部感染拡大を防ぐ仕組みが必要だという指摘があった。

高まる工場へのサイバー攻撃リスク

近年、国内外で工場などを標的としたサイバー攻撃の脅威が増加している。増加の背景には、世界的に進むスマートファクトリー化の流れの中で、工場のネットワークや機器同士のネットワークが外部ネットワークと接続するようになっているという事情がある。

スマートファクトリーにおいては、OT(制御技術)系ネットワークでは産業用ロボットやPLC(Programmable Logic Controller)、製造ライン、各種センサーが相互に接続する。場合によっては無線などで連携することもある。また、工場自体が自社の海外拠点や、取引先の子会社など自社サプライチェーンに関連する企業とネットワーク連携するケースもある他、オンサイトではなくリモート保守を実施する事例も増加している。これらの状況がマルウェア感染をはじめとする工場のサイバー攻撃リスクを高めている。

マルウェアの感染経路は多数考えられる。例えば外部ネットワークからのDoS(Denial of Service)攻撃を通じて工場内機器が感染するケース、機器メンテナンスの際などに工場内部に持ち込まれたUSBメモリなどから感染するケースなどが想定される。こうした感染経路への対策として注目を集めているのが、「ゼロトラスト」というセキュリティの考え方だ。

工場内にマルウェアが潜むことを前提とする考え方

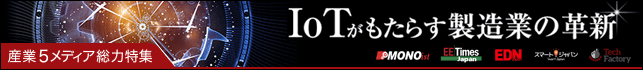

ゼロトラストは保護の対象となるデータへのアクセスを、基本的に「全て信頼しない」というスタンスでセキュリティ対策を講じるものである。従来、企業は社内外のネットワークの境界でセキュリティ対策を行う「境界防御」を重視していた。しかし、感染経路が多数想定され得る状況下では、境界防御だけではマルウェアの侵入を効果的に防ぐことが難しくなる。これに対してゼロトラストは、そこで、マルウェアが「すでに社内に侵入している」「必ず境界を越えてくる」という前提に基づいて、内部感染のための防止策を導入すべきだと考える。

この考えを工場でのセキュリティに適用すると、従来の境界防御型の対策に加えて、工場内の通信機能を有する機器ごとに、マルウェア感染を防ぐ仕組みをそれぞれ導入することが望ましい、ということになる。具体的な方法として、大日本印刷 サービス開発部 部長の野地弘氏は「機器間のネットワークにファイアウォールなどのセキュリティ対策を導入することで、1つずつの“ネットワーク区画”を狭め、ウイルスの活動範囲を小さくする取り組みが考えられる」と説明する。

ゼロトラストを実現する3つの製品

一方で、こうした仕組みを実現するには工場内の通信機器全てにネットワークセキュリティ用のソフトウェアやハードウェアを導入する必要がある。また、タブレット端末のように工場内を移動しながら使用する機器や、WindowsやLinuxなど汎用OSが導入されていない機器への対応も求められるため、経済的なコストに加えて設定の手間も掛かる。

こうした課題点を解消しながらゼロトラストを実現するセキュリティ製品として、DNPは「DNP Multi-Peer VPN」「CYTHEMIS(サイテミス)」「MORPHISEC(モルフィセック)」の3製品を提案する。

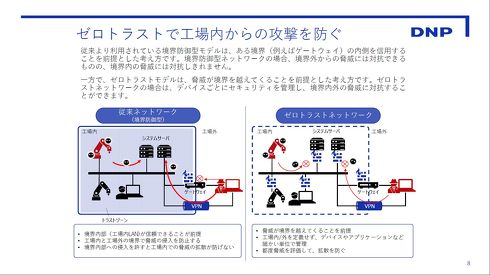

DNP Multi-Peer VPNはVPN(Virtual Private Network)ルーターを使うことなく、複数機器間の直接暗号化通信(P2P暗号化通信)を実現するVPNソフトウェアである。WindowsやLinux、Android、iOSなど汎用OSを導入した複数端末にインストールして、それらを管理サーバ1台だけで統合管理できるようにする。認証済みのVPNクライアント単位で接続先を制限、VPN接続要求を柔軟にブロックできる。

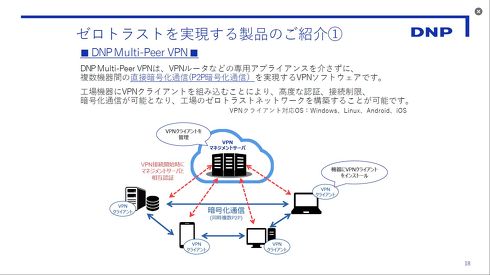

CYTHEMISは汎用OSに対応していない機器に後付けすることで、端末間のセキュアな通信を実現するハードウェア製品である。端末間の相互認証や通信の暗号化を可能にする他、マルウェアによる不審な通信を検知、遮断する。

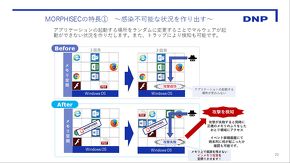

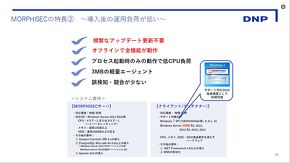

MORPHISECはマルウェアの“無力化”を実現するソフトウェア製品だ。具体的には導入先機器のメモリ空間内でアプリケーションが起動する場所をランダムに変更することで、マルウェアの攻撃を失敗させるというものである。あえておとり領域を用意しておき、そこにアクセスしたマルウェアによる攻撃を検出することも可能だ。頻繁なソフトウェアアップデートが不要なため、「特にセキュリティ基準が厳しい現場での導入が進んでいる」(野地氏)という。

野地氏は大日本印刷の工場セキュリティに関する取り組みについて「最近の制御機器はWindowsやLinuxで稼働するものも増えてきた。こうしたものにはDNP Multi-Peer VPNを適用して、また従来型のメーカー独自のOSで動いている機器やソフトウェアを追加導入すると動作しなくなる機器にはCYTHEMISを、と使い分ける。これにMORPHISECを組み合わせることで、製造業が生む価値の源泉である工場のセキュリティ対策を支援していきたい」と説明した。

関連記事

社内にマルウェアが常駐する製造業、セキュリティ対策は何から始めるべきか

社内にマルウェアが常駐する製造業、セキュリティ対策は何から始めるべきか

製造業を取り巻くサイバー攻撃の脅威が増している。サイバーセキュリティ対策を講じる上で意識すべきポイントや課題点は何か。日立ソリューションズ セキュリティマーケティング推進部 部長の扇健一氏に話を聞いた。 産業用IoTゲートウェイが工場セキュリティの穴に、トレンドマイクロが警鐘

産業用IoTゲートウェイが工場セキュリティの穴に、トレンドマイクロが警鐘

セキュリティベンダーのトレンドマイクロは2020年10月13日、スマート化された産業制御システムのサイバーセキュリティリスクを明らかにするために行った実証実験の結果について、メディア向けオンラインセミナーで発表。産業用IoTゲートウェイがセキュリティ対策の盲点となっている状況があることを紹介した。 スマート工場の約半分がサイバー攻撃で生産停止、その内4割以上が4日以上止まる

スマート工場の約半分がサイバー攻撃で生産停止、その内4割以上が4日以上止まる

トレンドマイクロは2021年4月23日、日本、米国、ドイツの3カ国を対象とする「スマートファクトリーにおけるセキュリティの実態調査」の結果を発表した。本稿ではその内容を紹介する。 工場を襲うサイバー攻撃の大半は“流れ弾”、トレンドマイクロが“おとり”調査

工場を襲うサイバー攻撃の大半は“流れ弾”、トレンドマイクロが“おとり”調査

トレンドマイクロは2020年3月13日、2019年に5〜12月にかけて実施した「工場向けサイバー攻撃おとり調査」の結果についてメディア向けに発表した。本稿では、その内容を紹介する。 狙われるIoT/OTデバイス、約5割がIoTデバイスのサイバー攻撃を経験

狙われるIoT/OTデバイス、約5割がIoTデバイスのサイバー攻撃を経験

パロアルトネットワークスは2020年11月4日、国内企業におけるIoT(モノのインターネット)とOT(制御技術)デバイスのサイバーセキュリティ対策の実態を調査した「IoT/OTサイバーセキュリティジャパンサーベイ 2020年版」の調査結果を発表し、IoTセキュリティにおける対策について紹介した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製造マネジメントの記事ランキング

- 「成長する世界」と「停滞する日本」、最新データで1人当たりGDPは38位まで後退

- 日本の製造業は、「DX」の前に「DE」からで良い気がする

- 失敗データこそ資産だ――3Dモデルや解析結果をAIで統合、一目で探せるナレッジに

- 「子どもは最もシビアなユーザー」ジャクエツに見るデジタルではないDXの本質

- 古野電気とアイコムが無線機とレーダー分野での協業開始、新たな価値創出へ

- 2028年には1ラック当たり1MWの発熱量に!? AI時代におけるデータセンター動向とは

- 「成長していないパナソニック」から脱却へ、楠見CEOが「MIF」で描く次の一手

- デンソーがクラウド基盤の統合を推進、2拠点への統合でデータ移行の負担を解消

- OKIが6年間の中期計画、2031年度までに2950億円を投資し企業変革を加速

- ダイキン工業と野村不動産、使用済み空調機を分解し再資源化する実証開始

コーナーリンク