広がるスマート工場化、今こそ工場ネットワークを整備しなければならない理由:工場ネットワーク

IoTを活用した製造現場のスマート化が進んでいる。ただ、それを支えるネットワーク基盤は従来工場では意識されておらず課題が多い。スマート工場が真価を発揮するためのネットワーク基盤には何が必要か。対談を通じて解き明かす。

製造現場において、IoT(モノのインターネット)やAI(人工知能)などのデジタル技術を活用するスマート化の動きが進んでいる。ただ、これらの技術はネットワーク活用が前提となり、価値を生むものだ。しかし、多くの工場ではセンサー技術や分析技術には目を向けるものの、基盤となるネットワークは意識されてこなかった。その結果、トラフィックの増加や干渉による現場での不具合や、サイバー攻撃への対策などさまざまな課題が生まれている。

スマート工場が安定的に価値を生むためには、その基盤となるネットワークが最適なものでなければならない。そのためには、どのような対策が必要になるのだろうか。工場向けネットワークで多くの実績を持つ日本ヒューレット・パッカード Aruba事業統括本部(以下、HPE Aruba) プリセールスコンサルタント 岩渕祥司氏と、MONOist編集長の三島一孝が工場ネットワークをテーマに対談を行った。

機械学習の普及で工場ネットワークの活用に変化

三島 スマート工場化により工場内でのネットワーク活用が広がりを見せています。工場ネットワークの使われ方はどのように変化していると感じますか。

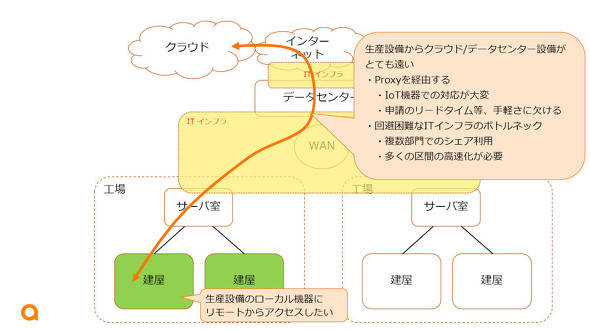

岩渕氏 これまでの工場ネットワークにおいて、さまざまな機械の制御などに活用するOT(制御技術)ネットワークはクローズなものでした。一方で、整備されているネットワークは、工場内のPCなどを想定したもので、社内ネットワークを通ってデータセンターに行き、インターネットに接続する仕組みです。

しかし、最近では、製造現場でもマシンラーニングを活用しようとする動きが増え、IoTデバイスで取得したデータを大量に収集し処理するようになるため、クラウドでデータを収集する必要が出てきます。そうなると、現状の工場ネットワークには2つの大きな問題があります。

1つ目は、複雑な経路を通るためにトラブルが発生した際に、俊敏なリアクションが取れない点です。現状の工場ネットワークは階層が多く、生産設備からクラウドまでが非常に遠い状況にあります。多くの区間を通過しなければならないため、トラブルなどで速度低下が起きてもどこが問題になっているかを特定するのが大変です。製造現場にとって安定した稼働は最優先すべきテーマですが、ネットワークが原因で生産性が大きく低下し、さらに復旧までの時間が読めないような事態が生まれることになります。

2つ目は、IoTデバイスのセキュリティについての問題です。モバイルデバイスやPCなどIT寄りのデバイスについては、端末側で高度なセキュリティ対策をとることが可能です。しかし、IoTデバイスは多種多様で、中にはプロキシを利用できないものや証明書認証などのIEEE802.1X認証に対応していないものもあります。これらのIoTデバイスを安全な状態でインターネットにつなぐためには、機器ごとにルールを設定する必要がありますが、全てのIoTデバイスで行うのは現実的ではありません。こうした対策をどうするのかが課題だと考えます。

通信を「見える化」して管理する重要性

三島 複雑化したネットワークによるトラブル対応の問題やIoTデバイスならではのセキュリティ上の問題があるということですね。こうした課題をどのような考え方や仕組みで乗り越えればいいと考えますか。

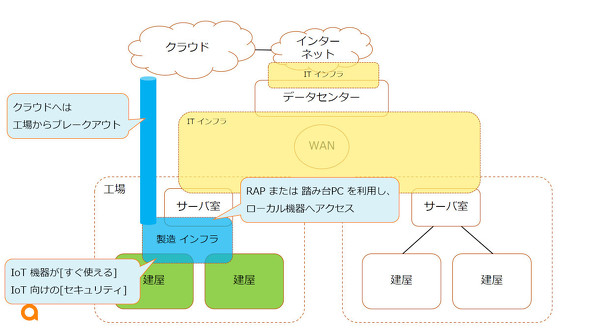

岩渕氏 まずは、ネットワークの仕組みをシンプル化するということです。生産設備から接続先が遠く、階層も多いために、ネットワークが複雑化し遅くなっているので、シンプルに「あちこちを経由しなければいい」ということを目指します。

導入が進んでいるのが「ローカルブレークアウト」という手法です。これは、工場などの各拠点からサーバを経由した後、データセンターなどに設置されたインターネット接点を通してインターネットにアクセスする従来の仕組みに対し、ネットワークの通信内容を識別し各拠点から直接インターネットに接続できるようにするものです。工場の生産設備に近い所から直接インターネットに接続できるためトラブルの可能性も低くなりますし、トラブルが起きた場合の問題の切り分けもシンプルになります。

一方、IoTデバイスのセキュリティについては、全てを端末だけの対策で行うのは難しく、ネットワーク領域で一定レベルのセキュリティを確保してあげることが必要です。例えば、アクセスポイントやネットワークスイッチ、ネットワークコントローラーなどを通じて、シンプルに接続しつつも「通信の見える化」を行い、安全面のコントロールを行うことが重要だと考えます。

シンプルかつセキュアなネットワーク構築が必要

三島 製造現場ではスマート工場化に関心がありつつも、直接外部にネットワークを接続することに抵抗感を持つところも少なくありません。その点についてはどう考えていますか。

岩渕氏 これまではデータセンターを経由することでセキュリティ対策ができていたところを、ローカルから直接インターネットに接続することになりますので「完璧なセキュリティ」を求める場合は「つながない方がよい」と考えるのも仕方ない面もあります。

ただ、モノづくりがデジタル技術を活用した進化の方向に進む中、セキュリティリスクだけを懸念してこうした技術を活用しないという選択肢は、セキュリティ面以上に事業競争力の面でリスクを生む可能性もあります。「このレベルであれば容認しよう」というように、セキュリティリスクと競争力のてんびんの中で判断していくことが求められるのだと考えます。

セキュリティリスクを一定レベルで低減し、活用できる技術も数多く登場してきています。例えば、端末ごとに「通信の見える化」を行い、その分類に沿った通信制御を適用することで、IoT端末の簡易な接続を許容しつつもある程度の安全性を担保するという手法もあります。リスクとそれを低減できる技術を考えて判断することが重要です。

三島 従来は工場のセキュリティといえば「(外部に)つながない」という一択で、そのために「つなぐ」ことで得られるメリットが犠牲になってきた面があります。これが、さまざまな技術の進歩により両立できる状況に変わってきているということですね。

岩渕氏 そうですね。従来のIT側の論理だけでなく、OT側の論理も組み込んだ上で現場の業務を妨げずにある程度のセキュリティを確保できる技術は増えています。現場の利便性が犠牲にされ続けていると、抜け道的に気付かない間に接続されている“野良デバイス”や“野良アプリ”が増える可能性もあります。現場の要望も組み込んだ上で、セキュアな仕組みを構築して管理することが重要だと考えます。

三島 本日はありがとうございました。

工場ネットワークを支えるHPE Arubaのソリューション

マシンラーニングなどクラウド活用が進展する製造現場において、現場からクラウドまでをつなぐ工場ネットワークの見直しは、重要なテーマである。既存の工場ネットワークの問題を解決し、シンプルかつセキュアな工場ネットワークを構築するため、HPE Arubaでは主に2つのソリューションを用意している。

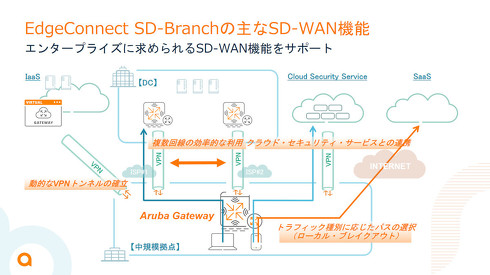

WANの高速化と最適化を図る「Aruba EdgeConnect SD-WAN」

1つ目が現場からクラウドまで最適なネットワークを、変化に応じて柔軟に構築できる「Aruba EdgeConnect SD-WAN」である。これは、効率的にWANを利用するための高度なSD-WAN(Software Defined-Wide Area Network)ソリューションで、セキュリティやデータプライバシーを犠牲にすることなく、WANの簡素化、コスト削減、帯域幅の効率化、クラウドへのシームレスな接続などが行える。

WANの高速化や最適化については、ネットワークの不具合や停電の際に、自動で回線切り替えを行う「ダイナミックパスコントロール」、ブロードバンドインターネット接続で発生しがちなパケットのドロップや不具合による影響を克服する「パスコンディショニング」、多彩な回線を組み合わせることで回線を最大活用する「トンネルボンディング」などを実装。別の専用機器を購入しなくても、WANの最適化や高速化に特化した機能をオールインワンで活用できる。

また、通信内容を識別し、複雑な経路を通ったインターネット接点を通さずに、拠点から直接SaaSアプリケーションにアクセスし、利用できるSaaSブレークアウトなども用意。ファーストパケットでのアプリケーション識別を可能とし、3億以上のWebドメインと1万以上のSaaSアプリケーションに対応している。

さらに、ファイアウォール機能も強化。特定通信の許可またはブロックによりセキュアなインターネットブレークアウトを実現する「ステートフルファイアウォール」と、定義したゾーン間をエンドツーエンドでアクセスコントロールし、セキュアなネットワークごとのセグメンテーションが可能な「ゾーンベースドファイアウォール」の2つを搭載している。

「回線ボンディングやファイアウォールなど、利用者目線での機能を強化していることが強みです」(岩渕氏)。

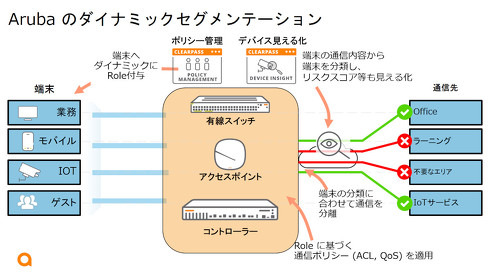

端末の役割によって通信を制御する「Aruba Dynamic Segmentation」

2つ目が、端末の役割によって利便性を損なわずに通信制御ができる「Aruba Dynamic Segmentation」である。Aruba製品は、工場内で稼働する多彩な機器に対して、デバイスの検知とプロファイルを自動で行い、その機器の「ロール(役割)」に合わせたセキュリティポリシーを動的に適用する「Role Base Access Control」というアクセス制御を特徴としている。これにより、ユーザーや端末のグループごとに必要最小限の宛先だけにアクセスを許可することで、ユーザーの利便性を維持しつつセキュリティを担保できる。

これをベースに、アクセス権限に基づいた宛先にのみデバイスの通信を許可するソリューションが「Aruba Dynamic Segmentation」だ。管理者は端末にロールを付与し、ロールに基づく通信ポリシー(ACL、QoS)を適用する。端末がこれらの端末に通信してきた時点で当該の端末を識別して分類に応じて通信を分離、アクセス権限に基づいた通信先のみに通信を制限する。これにより、アクセスポイントや有線スイッチ、コントローラーでネットワーク上のデバイスを検出、プロファイリングし、端末を「見える化」できる他、これらをクラウドベースで管理し、認証とアクセス制御の自動化を行える。

また、Arubaの有線スイッチは、接続した端末やユーザーに応じて必要な認証とネットワークアクセスを提供する「カラーレスポート」を採用しているが、この「カラーレスポート」と「Aruba Dynamic Segmentation」を組み合わせることで、ポートの固定化などの運用面での改善が行える他、機器が予期せぬポートに接続されてしまうことによるリスクも軽減できる。

工場ネットワーク再構築のパートナーに

製造業における工場ネットワークの活用は今後もますます広がっていくのは明らかである。しかし、工場のネットワーク環境の整備はここまで後回しとされてきており、多くの課題が次々に表面化してきている。現在の工場ネットワークに課題があり、環境の再整備を考えているのであれば、ネットワークの専門家としての知見を持ち、「Aruba EdgeConnect SD-WAN」と「Aruba Dynamic Segmentation」という2つのソリューションをそろえるHPE Arubaが頼れるパートナーとなることだろう。

関連記事

- 工場で増える無線LAN活用、干渉や相性問題など安定使用には何が必要か

- 広がる工場の無線化、配線レスやモビリティ活用などの価値を得るために必要なもの

- 加速する工場のリモート化や多拠点管理、課題となるネットワークとセキュリティの問題

- スマート工場の真価は工場外での現場データ活用にある、その前提として必要なもの

- スマート工場化のボトルネック、工場のネットワーク問題をどう解決するか

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本ヒューレット・パッカード合同会社

アイティメディア営業企画/制作:MONOist 編集部/掲載内容有効期限:2022年9月22日

HPE Aruba プリセールスコンサルタント 岩渕祥司氏

HPE Aruba プリセールスコンサルタント 岩渕祥司氏

MONOist編集長 三島一孝

MONOist編集長 三島一孝