スマート化が進む製造現場でロボットを取り巻くセキュリティを考える:ロボットセキュリティ最前線(4)(2/3 ページ)

工場全体でセキュリティを考える

工場では、各工程での作業や各設備が全て正常に稼働してはじめて目的としている生産活動ができる。そのため、ロボット単体だけをサイバー攻撃から守るだけでは目的は達成できない。また、ロボットに注目した場合でも、多種多様なロボットが工場では稼働し、異なるレベルのセキュリティ対策が施されているため、個々にセキュリティ対策を実施するのは現場での負担が非常に大きくなる。そのため、工場では、個々のデバイスセキュリティを考えるよりも、工場全体としてセキュリティの仕組みを作ることを考える方が、より目的とする「生産活動の維持」に近づける。そこで、今回は「工場内のロボット稼働を守る=生産を守る」との観点で工場全体をサイバー攻撃から守ることを考えてみる。

本連載でも紹介してきたが、産業用機器は、WindowsやUNIXなどの汎用OSを採用するケースが多くなってきている。汎用OSは、機能や周辺システムとの連携がしやすい反面、セキュリティ対応で修正パッチの適用や、バージョンアップが必要になる。しかし、生産現場では「安定稼働させ続けること」が最優先され、安定稼働しているシステムに対しては、パッチ適用やOSの更新は避けられる場合が多いのが実情だ。

また、生産現場では、多種多様な機器が使用されている点も特徴だといえる。ロボットだけではなく、制御用PC、コントローラー、HMIなど多様な機器類がネットワーク化されてイーサネットを介して接続されている。無線LANもAGV(無人搬送車)や制御用タブレット、電子カンバン、PCなどに利用されることが多く、ネットワーク化が進んでいる。

IT環境では、ネットワークに接続されるデバイスを、PC、プリンタと限定することが可能で、それらのデバイスに対し、アンチウイルスソフトウェアのインストールなどセキュリティ対策を施すことができる。合わせて、IDとパスワードで端末の認証とユーザーの認証を行うなど、セキュリティ観点からデバイスを制限することが可能である。これに対して、生産現場などのOT(制御技術)環境では、さまざまな生産への要求を満たすことが最優先され、デバイスの限定やセキュリティレベルの統一などが難しい。このため、前回の「ロボットセキュリティの持つ3つの課題と、推進に必要な4つのポイント」でも紹介したように、セキュリティ要件をネットワークと組み合わせた形で満たすことが重要になってきている。

リファレンスモデルとセキュリティ対策

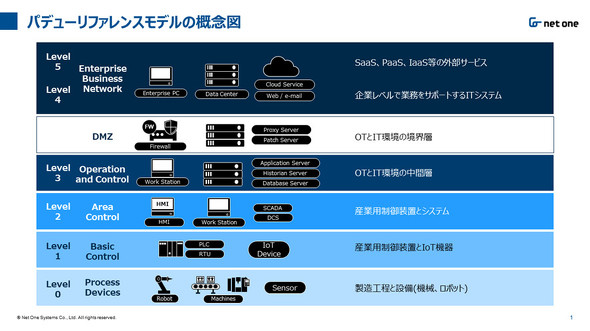

それでは、具体的にネットワークによって工場のセキュリティ対策をどのように行っていけばよいのだろうか。工場環境では、まず、PurdueリファレンスやISA-SP95などのリファレンスモデルを使って、工場内のIT環境とOT環境を論理的に分割した上で、OT環境内の要素、機能整理を実施しレベル分けをすることが有効である。その上で、整理されたレベルごとにセキュリティ対策を施す。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- ジェイテクト“過去最高益”へ体質改善、軸受競合の経営統合も「軸をぶらさず」

- NSKとNTNの経営統合、世界何位に?

- 軸受業界再編へNSKとNTNが経営統合に基本合意、両トップが語った危機感とは

- 自動車工場で見えるのに、食品工場では見えないモノ〜今日何個作ると決めたか

- ファナックが新たなパラレルリンクロボ、食品製造向けにステンレス採用

- ファナックがNVIDIAと連携強化、物理エンジンで高精度デジタルツイン

- 産業用ロボットの高速性と協働ロボットの柔軟性、ABBが新シリーズ

- 3列構成のベアリングで負荷耐性を高めたボールねじサポートユニット

- 高トルクと小型化を両立、山洋電気が5相ステッピングモーターの新モデル

- ファナックがGoogleと協業、AIエージェントでロボットを操作へ

コーナーリンク