工場ネットワーク整備とセキュリティ対策を今しなければならない理由とその方法:工場セキュリティ

あらゆる産業でDXが進む中、製造業でも工場データの活用が必須になりつつある。そこで課題になっているのが安定した工場ネットワークの構築とセキュリティ対策だ。工場では従来重要視されていなかったこれらへの対応がなかなか進まないのはなぜか。グローバルで数々の実績を持つロックウェル・オートメーションに話を聞いた。

ネットワーク接続が進み、工場などの産業領域へのサイバー攻撃が急増

DX(デジタルトランスフォーメーション)が進展し、製造業でもスマートファクトリー化が必須になっている。ただ、工場のスマート化に際して課題となるのがネットワーク環境の構築とセキュリティ対策だ。

ロックウェル・オートメーション(以下、ロックウェル)の日本法人であるロックウェル オートメーション ジャパンのパートナー戦略事業本部長の吉田高志氏は「これまで工場でネットワークに目を向ける機会は多くありませんでした。ただ、あらゆる環境がつながる中でネットワークの品質や性能が業務に影響を及ぼすことが増えています。いまだに『産業制御(OT)領域へのサイバー攻撃などあり得ない』と考える方もいますが、現実問題として工場運営に重大な影響をもたらすインシデントが起きていますので、工場のネットワークとセキュリティの問題を考えなければならなくなっています」と警鐘を鳴らす。

最近でもランサムウェア攻撃によって大手自動車メーカーの工場が稼働停止になったり、サイバー攻撃によって部品メーカーの工場が停止し、結果として自動車メーカーの工場停止につながったりしている。2023年7月には名古屋港統一ターミナルシステムがランサムウェアに感染し、約3日間にわたってコンテナの搬入/搬出が停止して物流に大きな影響を与えた。これらを見ても、工場を含む産業制御領域でもセキュリティ対策は喫緊の課題となっている。しかしなかなか対策が進んでいるとは言えないのは、OT特有の難しさがあるためだ。

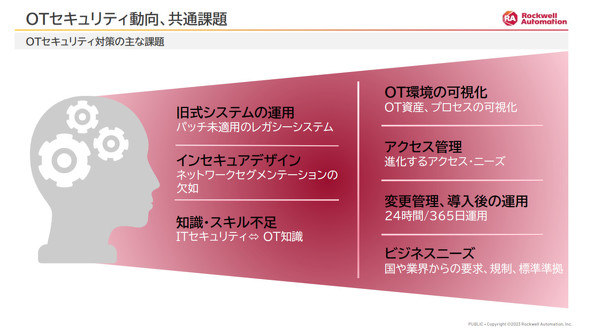

OTセキュリティ対策を進めるには、高可用性、長期ライフサイクル、過酷な使用環境、安全第一、多種多様な環境といった要求に配慮する必要がある。基本的に稼働を止められない製造現場ではシステムを止めないことが大前提だ。

製造現場は新旧さまざまな設備が混在している上に、ネットワークを継ぎ足して敷設することで成り立っているケースが多い。そのため全体のアーキテクチャが戦略的に作られていない。工場で稼働しているシステムの中にはパッチを適用できないレガシーシステムも存在する。こうした難解な状況を読み解ける人材がいないという問題もある。吉田氏は「課題が複合的に絡み合っているために、これを突破する手段がなかなか見つからないのです」と述べる。

工場のネットワーク構築とセキュリティ対策を進める上でのポイント

では、工場のネットワーク構築とセキュリティ対策はどのように進めればよいのだろうか。吉田氏は「『ネットワーク通信の最適化』と『インシデント発生時の対応と復旧を見据えたセキュリティ対策の構築』が重要です」と訴える。

ネットワーク通信の最適化とは、スマートファクトリー化に必要なネットワーク品質と性能を考慮し、最適な環境を構築することだ。スマートファクトリーの実現に関連するシステムは多岐にわたるが、これらの間でデータを最適にやりとりして業務を改善するには、データフローやネットワークスペックといった全体のアーキテクチャ構築が欠かせない。吉田氏は「スマートファクトリー化への関心は高いものの、それを支える最適なネットワーク環境に目を向けられる企業は少ないと感じています。しかし、成果を十分に出すにはこれらの整備が必須です」と強調する。

セキュリティについては「日本企業は予防には熱心ですが、インシデント発生時にどう対応して復旧するのかという事後対応を用意している企業は少ないのが現状です」と吉田氏は指摘する。サイバー攻撃が高度化、多様化する中で、全ての被害を完璧に防ぐのは困難になっている。事後の対応と復旧策が重要だが、OTセキュリティにおいてそこまで目が向いていないのだ。

ロックウェルが提供するサービスの3つの特徴

これらを踏まえて何から進めるべきなのか。吉田氏は「対象の識別と見える化から始めるべきです」と訴える。「『As is(現在の姿)』が分かっていないと『To be(将来ありたい姿)』は決められません。ただ、この『As is』を作るのが非常に難しいのがOTセキュリティです。自社だけでは難しいなら、外部に頼ることも重要です」

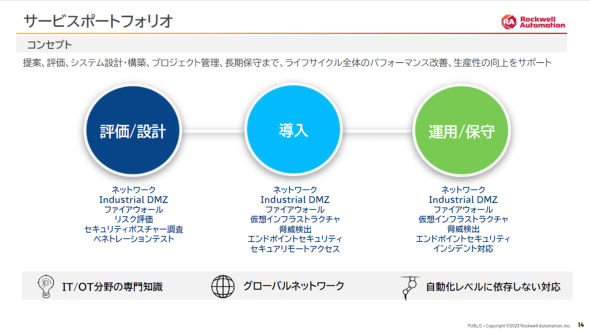

ロックウェルは120年前から培ってきたOTに関する知見とノウハウを基に、OT向けネットワークやセキュリティサービスを提供している。そのサービスには大きく分けて3つの特徴がある。

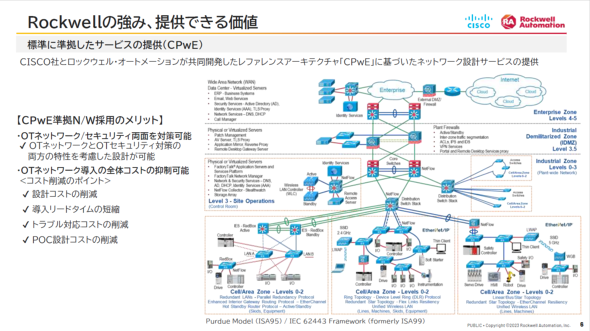

1つ目は、標準に準拠したサービスの提供だ。ロックウェルはシスコシステムズと共同で工場ネットワークの最適化のためのOTネットワークアーキテクチャ「CPwE(Converged Plantwide Ethernet)」を提案している。CPwEはIEC 62443のフレームワークを採用しており、OTネットワークとOTセキュリティ対策の両方を考慮した設計が可能だ。工場で起こり得るユースケースに関する実証実験の結果をまとめたものであるため、設計コストやトラブル対応コスト、PoC(概念実証)設計コストを削減でき、リードタイムも短縮する。またCPwEの他にも、IEC 62443に準拠したリスクアセスメントやNISTのサイバーセキュリティフレームワークに準拠したサービスも用意している。

ロックウェルは、セキュアな製品開発プロセスにおける国際規格IEC 62443-4-1の最上位認定「ML4」を取得し、また多くの製品がコンポーネントに対するセキュリティの技術要件IEC 62443-4-2認証を取得している。OTセキュリティのグローバルスタンダードを意識した製品やサービス、ソリューションを提供している。

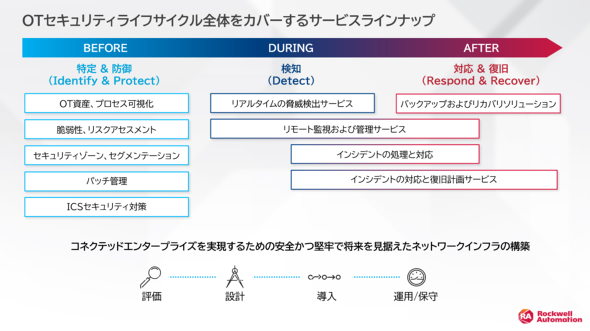

2つ目がセキュリティライフサイクル全般を支えるサービスラインアップの提供だ。OTセキュリティを以下の3フェーズに分け、それぞれに対応するサービスを提供している。

- 特定&防御(Identify & Protect)

- 検知(Detect)

- 対応&復旧(Respond & Recovery)

特定&防御フェーズでは、OT資産の可視化やパッチ管理などを行う。検知フェーズでは、リアルタイムの脅威検出サービスやリモート監視/管理サービスを提供する。対応&復旧フェーズでは、インシデントの処理と対応、復旧計画サービスを提供している。吉田氏は「先述したように日本の製造業におけるセキュリティ対策は攻撃前の予防を重視する傾向にあり、攻撃を受けた後の対応がおろそかになっています。全てのフェーズをカバーしたサービスラインアップを用意することで抜け漏れなく対策できます」と語る。

3つ目が長い歴史の中で多数のグローバルプログラム体制を整備している点だ。ネットワークセキュリティに関しては、世界で1000以上の人的リソースを有する。アジア地域には15のネットワークセキュリティ専門拠点があり、テクニカルリソースと呼ぶコンサルタントとオペレーションを担当するフィールドサービスエンジニアが在籍している。

ロックウェル オートメーション ジャパン NSS アプリケーション コンサルタント ソリューション&サービスの白淳石氏は「われわれが専門知識をもってOT資産やプロセスを可視化することで、ユーザー企業だけでは描き切れない最適なネットワークアーキテクチャを提案できます。ロックウェルはOT分野で100年以上の長い歴史を持ち、そのノウハウと知見で製造現場の稼働状況や重要度などさまざまな状況を踏まえて最適なセキュリティ対策を進められます。IT領域の先進技術についてはシスコシステムズやマイクロソフトなどとの提携を進めています。ITとOTの掛け算によって実現できるものが大きいと考えています」と訴える。

今後は日本の中小企業向けのパッケージサービスも視野に

ロックウェルは、工場ネットワークおよびセキュリティのインテグレーターとしてさまざまな業種でOTネットワークセキュリティの構築をサポートする考えだ。吉田氏は「ネットワークセキュリティに対する脅威はどの産業でもあり得る話です。特定の機器やシーンに特化することなく、幅広くサービスをご提供します」と述べる。

将来的には中小企業にも裾野を広げる方針だ。「現在は工場の自動化やスマート化を積極的に推進している大手企業からの引き合いが多くなっています。しかし、サプライチェーンを考えると中小企業も含めてネットワーク環境やセキュリティ環境を確保することが重要です。そのため、日本の中小企業に提案できる導入しやすいパッケージサービスを検討しているところです」(白氏)

工場におけるOTネットワークの整備がより重要になるのは間違いない。それに伴い、堅牢(けんろう)なセキュリティ対策も不可欠になる。既存ネットワークや設備の可視化も含めた総合的な工場ネットワークを構築しようと考えたなら、OTとITの知見を備えるロックウェルは心強いパートナーになってくれることだろう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:ロックウェル オートメーション ジャパン株式会社

アイティメディア営業企画/制作:MONOist 編集部/掲載内容有効期限:2023年12月25日

ロックウェル オートメーション ジャパンのパートナー戦略事業本部長である吉田高志氏

ロックウェル オートメーション ジャパンのパートナー戦略事業本部長である吉田高志氏

ロックウェル オートメーション ジャパン NSS アプリケーション コンサルタント ソリューション&サービスの白淳石氏

ロックウェル オートメーション ジャパン NSS アプリケーション コンサルタント ソリューション&サービスの白淳石氏