セキュリティ対策を自動車の製品開発プロセスに取り込み、定着させるには:CASE時代の自動車セキュリティセミナー

自動車業界のサイバーセキュリティ対応が義務化され、自動車メーカーだけでなくサプライヤーも含めた取り組みが急務となっている。ツールや外部組織、既存のフレームワークなどをうまく活用することが、製造業のセキュリティ戦略のカギを握る。

自動車サイバーセキュリティ法規への対応が求められている。国連の自動車基準調和世界フォーラム(WP29)は「UN-R155/R156」を策定、国際標準化機構は国際規格「ISO/SAE21434」を発行した。新型車は2022年7月、それ以外の継続生産モデルも2024年7月から適合し、2026年5月からは全ての車両に「UN-R155」の適合が必要となるため、取り組みは急務だ。

MONOist編集部主催の「CASE時代の自動車セキュリティセミナー」において、日立ソリューションズは「PSIRTとISO21434による自動車サイバーセキュリティ法規対応」と題した2部構成の講演を実施した。本稿では最新のセキュリティ動向と対策を考察し、法規対応について解説した講演内容をお送りする。

PSIRTがリードする脆弱性管理

前半は日立ソリューションズ セキュリティコンサルティング部 グループマネージャの斉藤晃一氏が「PSIRT(Product Security Incident Response Team)による脆弱性管理・診断のポイント」と題し、製造業に向けた具体策を紹介した。

まず強調したのは組織としての対応能力の向上だ。斉藤氏は「PSIRTとして情報システム部門や開発部門などの社内だけでなく、セキュリティ機関やサプライヤーなどステークホルダーと連携して対応することが重要」と指摘。脆弱性情報を収集・分析するハンドリングフローの構築、既存の品質確保や問い合わせ対応フローと整合性を取ることによって、組織の対応能力を向上することがインシデントの発生を防止し、製品を守ることにつながると主張した。

サプライチェーンにおける取り組みも重要になると指摘した。脆弱性が残存する部品を調達するケースや取引先を狙ったサイバー攻撃が想定されるためだ。斉藤氏は「事例の展開など取引先の教育や、取引先のセキュリティ対策を評価する必要がある」と説明した。

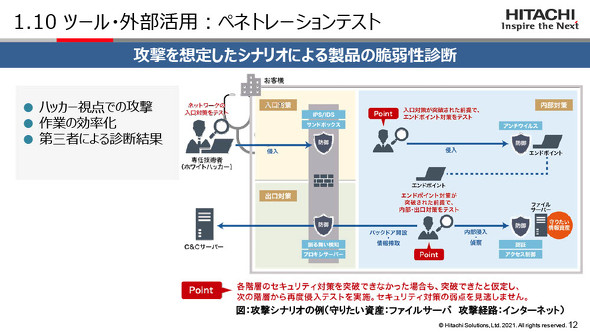

ツールや外部組織を活用する重要性についても触れた。製品開発ではオープンソースソフトウェアを活用するケースも少なくない。ライセンス管理やバージョンに存在する既知の脆弱性管理など「いろいろな管理ツールがある。最適なものを選んで使うことがポイントになる」(斉藤氏)。ペネトレーションテストも同様に外部のノウハウを有効活用できる。攻撃者を想定したシナリオによって製品の脆弱性を診断するのは、日立ソリューションズの得意分野でもある。斉藤氏は「自社とは違う観点で診断が行え、その結果を踏まえて対策が考えられる」とし、第三者による脆弱性診断の重要性を強調した。

PSIRTの構築は自動車業界に限った話ではない。製造業全体に求められる取り組みだ。日立ソリューションズは多くのPSIRTを構築した実績とノウハウを持つ。それらを活用し、脆弱性対応プロセスや製品開発プロセスの構築支援、教育・トレーニングを提供していくという。

規格を実際の開発プロセスに当てはめながら対応を

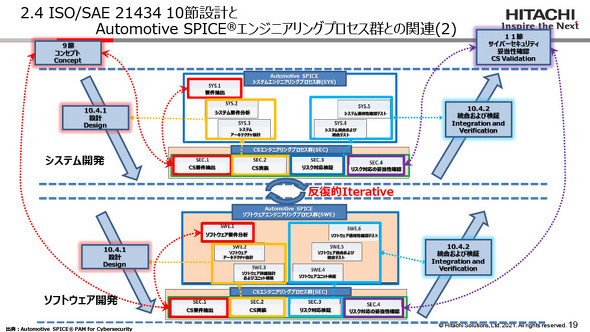

後半は日立ソリューションズ オートモーティブソリューション部の新海良一氏が「開発プロセスにおけるISO21434およびAutomotive SPICE for サイバーセキュリティ対応」と題し、システム・ソフトウェア開発におけるISO/SAE21434対応でのAutomotive SPICEの活用を提案した。

ISO/SAE21434はUN-R155を解釈するドキュメントの中で参照されているため、UN-R155に対応する上で重要になる。例えば、ISO/SAE21434の9〜14節はコンセプト設計、製品開発、開発後の対応の各フェーズに関連しており、製品のライフサイクルを通じた活動が定義されている。脅威分析やリスクアセスメントにも各節が結び付いている。システム開発のV字プロセスでは9〜11節が関連し、自動車メーカーには9節と11節が、サプライヤーには10節が重要になる。

しかし、その中に「実際のシステム・ソフトウェア開発を具体的にどう進めるかという記載はほとんどない」(新海氏)。そこで、システム・ソフトウェア開発のV字プロセスに、車載開発のための参照モデル「Automotive SPICE」のエンジニアリングプロセス群をひも付け、活用することを提案した。

新海氏は「上位のシステム開発にはAutomotive SPICEのシステムエンジニアリングプロセス群(SYS)を関連付けて全体像を考えていくことが必要になる。その下の層のソフトウェア開発では、Automotive SPICEのソフトウェアエンジニアリングプロセス群(SWE)が適用できる」と説明。加えて、Automotive SPICEで新設されたプロセス群「サイバーセキュリティエンジニアリングプロセス群(SEC)」がSYS、SWEを支援する形になることを紹介した。

サイバーセキュリティのコンセプトに関わるISO/SAE21434の9節は、Automotive SPICEのSYS.1「要件抽出」やSEC.1「サイバーセキュリティ要件抽出」が関連する。ISO/SAE21434の10節にある設計をシステム開発に適用する場合では、Automotive SPICEのSYS.2「システム要件分析」、SYS.3「システムアーキテクチャ設計」と、それを支援するSEC.2「サイバーセキュリティ実装」が関係する。V字の右側である10節の「統合および検証」および11節の「サイバーセキュリティ妥当性確認」についても同様にSYS.4、SYS.5が関連しSEC.3、SEC.4が支援する。ソフトウェア開発についてはSYSがSWEに置き換わり、この内容が適用できる。

ISO/SAE21434対応を支援する関連規約については「IATF16949、CMMIV2.0などもQMレベルのプロセスを構築する上で役立つ情報になる」(新海氏)と紹介。特にアーキテクチャ設計はAutomotive SPICEの活用に加えて、「システム開発はISO/IEC15288、ソフトウェア開発はISO/IEC12207といった関連規格も活用しながらISO/SAE21434に対応する必要がある」(新海氏)と解説した。

※文字化けが発生する可能性があるため「Automotive SPICE」と表記していますが、正しくは「Automotive SPICE(右上マルR)」です。

※Automotive SPICE(右上マルR)は、Verband der Automobilindustrie e.V.(VDA)の登録商標です。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:株式会社日立ソリューションズ

アイティメディア営業企画/制作:MONOist 編集部/掲載内容有効期限:2022年1月12日

日立ソリューションズの斉藤晃一氏

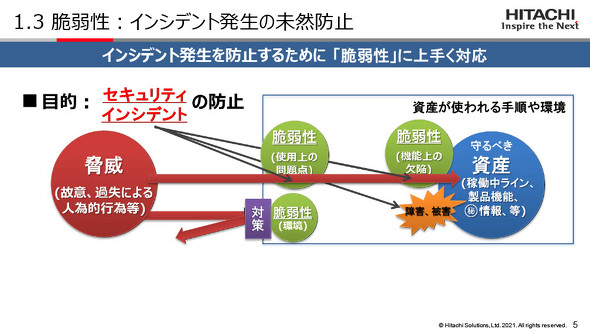

日立ソリューションズの斉藤晃一氏 インシデント発生を未然に防止するために、さまざまな脆弱性に対応することが求められている 出所:日立ソリューションズ

インシデント発生を未然に防止するために、さまざまな脆弱性に対応することが求められている 出所:日立ソリューションズ ペネトレーションテストも外部のリソースを有効活用すべき例だ 出所:日立ソリューションズ

ペネトレーションテストも外部のリソースを有効活用すべき例だ 出所:日立ソリューションズ 日立ソリューションズの新海良一氏

日立ソリューションズの新海良一氏 ISO/SAE21434とAutomotive SPICEの関連を活用してUN-R155に効率的に対応する 出所:日立ソリューションズ

ISO/SAE21434とAutomotive SPICEの関連を活用してUN-R155に効率的に対応する 出所:日立ソリューションズ