生産ラインを緊急停止に追い込む、IoTデバイスのライブラリ改ざん:スマート工場に潜むサイバーセキュリティリスク(4)(2/2 ページ)

スマート工場化が加速する一方で高まっているのがサイバー攻撃のリスクである。本連載ではトレンドマイクロがまとめた工場のスマート化に伴う新たなセキュリティリスクについての実証実験研究の結果を基に注意すべきセキュリティリスクを考察する。第4回となる今回は、工場への導入が増えているRaspberry PiやArduinoなどを活用したIoTデバイスの導入が進む中、ユーザーはどのような点に気を付けるべきかを解説する。

ライブラリの改ざんによる産業用IoTデバイスの侵害

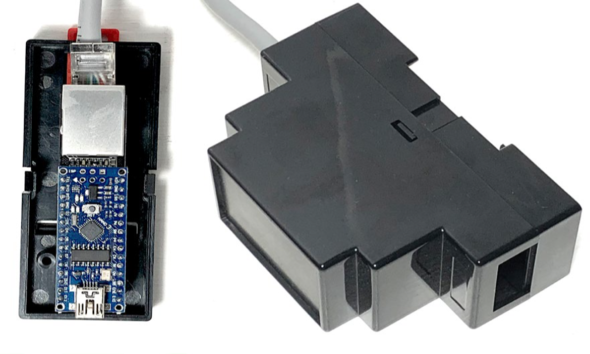

今回の実験では、温度センサーとして機能するIoTデバイス(写真2)を検証環境で稼働させた。

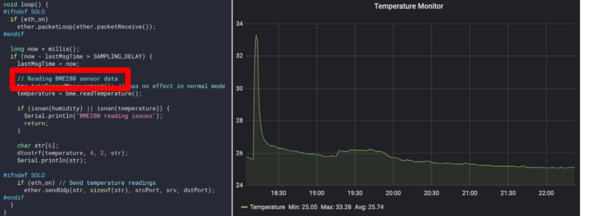

このIoTデバイスの役割は、製造ラインの温度をリアルタイムで監視し、クラウドへデータを送信することである。もしセンサーが異常値を示したら、クラウド側のコントローラーがアラートを発し、製造ラインを停止させる仕組みになっている。これらのシステムが正常に稼働しているときの温度表示が写真3である。

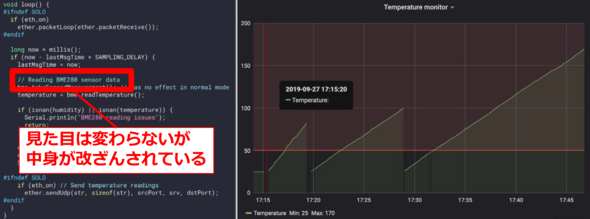

ここで注目してほしいのは、写真3の赤枠内のコードである。これはオープンソースライブラリで、センサーのドライバとしての機能を持つ部分である。本研究では、このライブラリを改ざんし、IoTファームウェアに実装することによる影響を再現した。

IoTデバイスのファームウェアコードが写真4で、赤枠部分が改ざんされたライブラリである。このリスクを悪用した攻撃の厄介なところは、中身を変えているだけなので、開発者側から見たコードの見た目だけでは不審な点が無いというところである。結果として、IoTデバイスからの温度の値が異常値を示したため警告が出され、それにより製造ラインが止まる状況に至った。このようなライブラリの改ざんが実際に行われた場合、開発者側では、読み込む対象のライブラリの内容を逐一検証するわけではないため、開発上で気付くことが難しい。ライブラリの利用は、IoTデバイス利用における隠れたサイバーセキュリティリスクといえるだろう。

ここまでソフトウェアサプライチェーンのセキュリティリスクについて実験結果を基に考察をしてきたが、この原稿を執筆している途中でそのリスクを再認識させられる事象が発生した。イスラエルのサイバーセキュリティ企業JSOFが報告した、米TrekのTCP/IPスタックに存在する脆弱性群「Ripple20」である。Ripple20は、IoT機器をはじめとして、その影響が及ぶ範囲が広いこともあり、直近の脆弱性の中では、特に注視されている。これは、さまざまな製造元がこのソフトウェアを直接的および間接的に利用しており、世界中で広く利用されているためだ。本脆弱性についての解説は、トレンドマイクロのセキュリティブログでも行っているので、必要に応じて参照いただきたい(※)。

(※)トレンドマイクロセキュリティブログ「何百万個ものIoT機器に影響を及ぼす脆弱性群『Ripple20』を確認」

対策として必要な工場内ネットワークのセグメント化とポリシー共有

今回取り上げたリスクに対する最良の防御アプローチは、産業用IoTデバイスをカスタムする際に利用されるソフトウェアおよびそのサプライチェーンを可視化することだ。

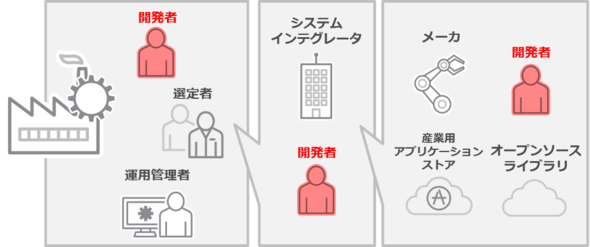

しかしながら、サプライチェーン上には多くの企業と開発者が多数存在しており、ソフトウェアサプライチェーンの完全な可視化は非常に難しく、工場のスマート化が進むにつれサプライチェーンはより複雑さを増していく(図1)。そのような環境では、ゼロトラストのコンセプトにのっとった対策が有効となるため、境界防御だけにとどまらず、工場内に侵入された場合の被害を最小限に抑えるための対策が必要となる。

具体的には、工場内ネットワークをセグメント化しておき、ネットワーク上の異常検知を行える機器を導入しておくなどの方法が考えられる。また、社内だけでなく社外パートナーの開発者にもセキュリティポリシーを共有しておき、正規サービスのライブラリのみを使うなどの制約を設けることも重要となる。

次回は連載最後となるが、工場のスマート化にむけて企業が取るべきセキュリティ戦略について考察していく。

≫「スマート工場に潜むサイバーセキュリティリスク」のバックナンバー

著者紹介:

石原 陽平(いしはら ようへい)

トレンドマイクロ株式会社

グローバルIoTマーケティング室 セキュリティエバンジェリスト

カリフォルニア州立大学フレズノ校 犯罪学部卒業。台湾ハードウェアメーカー入社後、国内SIerにおける工場ネットワーク分野などのセールス・マーケティング経験を経て、トレンドマイクロに入社。世界各地のリサーチャーと連携し、最先端のIoT関連の脅威情報提供やセキュリティ問題の啓発に従事。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

モノづくりの司令塔「MES」を狙う攻撃、改ざんによる製造不良をどう防ぐか

モノづくりの司令塔「MES」を狙う攻撃、改ざんによる製造不良をどう防ぐか

スマート工場化が加速する一方で高まっているのがサイバー攻撃のリスクである。本連載ではトレンドマイクロがまとめた工場のスマート化に伴う新たなセキュリティリスクについての実証実験研究の結果を基に注意すべきセキュリティリスクを考察する。第3回目となる今回は、製造現場に不可欠なMESの役割と、MESへのサイバー攻撃が製造現場にどういう影響を与えるのかを解説する。 産業用アプリストアの脆弱性を悪用したワークステーションからの侵入

産業用アプリストアの脆弱性を悪用したワークステーションからの侵入

スマート工場化が加速する一方で高まっているのがサイバー攻撃のリスクである。本連載ではトレンドマイクロがまとめた工場のスマート化に伴う新たなセキュリティリスクについての実証実験研究の結果を基に注意すべきセキュリティリスクを考察する。第2回目となる今回は、開発に不可欠なEWS(エンジニアリングワークステーション)の役割と、EWSの接続先である産業用のアプリケーションストアに着目する。 スマート工場で見逃されている2大侵入ポイントとは?

スマート工場で見逃されている2大侵入ポイントとは?

スマート工場化が加速する一方で高まっているのがサイバー攻撃のリスクである。本連載ではトレンドマイクロがまとめた工場のスマート化に伴う新たなセキュリティリスクについての実証実験研究の結果を基に注意すべきセキュリティリスクを考察する。第1回では、工場の「スマート化」とは何かを定義するとともに、そこから見えたスマート工場特有の侵入経路について解説する。 スマート工場を破る3つの攻撃箇所とは? 見過ごされたリスクと防御方法

スマート工場を破る3つの攻撃箇所とは? 見過ごされたリスクと防御方法

トレンドマイクロは2020年5月18日、ミラノ工科大学と協力し2019年に約半年間かけて実施した「スマート工場に潜むセキュリティリスクの実証実験」の結果について、メディア向けのオンラインセミナーで説明した。 工場を襲うサイバー攻撃の大半は“流れ弾”、トレンドマイクロが“おとり”調査

工場を襲うサイバー攻撃の大半は“流れ弾”、トレンドマイクロが“おとり”調査

トレンドマイクロは2020年3月13日、2019年に5〜12月にかけて実施した「工場向けサイバー攻撃おとり調査」の結果についてメディア向けに発表した。本稿では、その内容を紹介する。 withコロナ時代のリスクに対応、トレンドマイクロが工場や自動車向け商品強化

withコロナ時代のリスクに対応、トレンドマイクロが工場や自動車向け商品強化

トレンドマイクロは2020年5月27日、2020年度の事業戦略説明会をオンラインで開催。リモート化に伴うリスクへの対応と、IoT関連事業を積極的に推進する方針を明らかにした。 工場のネットワークセキュリティ対策とは?

工場のネットワークセキュリティ対策とは?

インダストリー4.0や工場向けIoTなどに注目が集まっていますが、そもそも工場内のネットワーク環境は、どのように構築すべきなのでしょうか。本連載では、産業用イーサネットの導入に当たり、その基礎から設備設計の留意点などを含めて解説していきます。第5回では、工場のネットワークセキュリティ対策について解説します。