スマート工場を破る3つの攻撃箇所とは? 見過ごされたリスクと防御方法:産業制御システムのセキュリティ(1/3 ページ)

トレンドマイクロは2020年5月18日、ミラノ工科大学と協力し2019年に約半年間かけて実施した「スマート工場に潜むセキュリティリスクの実証実験」の結果について、メディア向けのオンラインセミナーで説明した。

セキュリティベンダーのトレンドマイクロは2020年5月18日、ミラノ工科大学と協力し2019年に約半年間かけて実施した「スマート工場に潜むセキュリティリスクの実証実験」の結果について、メディア向けのオンラインセミナーで説明した。

スマート工場の「見過ごされているリスク」は何か

工場のスマート化の動きが加速し、製造現場や工場内システムでもITやデジタル技術を積極的に活用するケースが増えている。データ連携やシステム連携が進む中で、より重要性を増しているのが、サイバー攻撃に対するセキュリティ対策である。

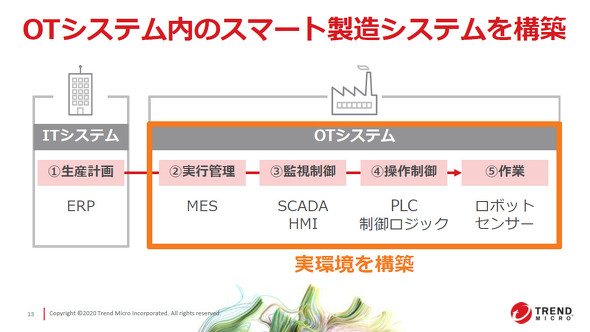

トレンドマイクロ グローバルIoTマーケティング室 セキュリティエバンジェリストの石原陽平氏は「スマート工場は今後スタンダード化していくと見ているが、同時にサイバーセキュリティリスクの増加が懸念されている。スマート工場を構成するのは、ITシステムからOT(制御技術)システムまで幅広い範囲があり、これらに最適なセキュリティ対策のあるべき姿を考えるためにも、考慮すべきセキュリティリスクを明示する必要がある。ミラノ工科大学との実証実験はこうした点を解き明かすために行った」と語っている。

具体的には、以下の4つの点を確認するためにミラノ工科大学と協力を行った。

- 新たな侵入経路はあるか

- どのような攻撃手法があるか

- どのような被害が出るのか

- どのような対策が有効なのか

これらを解き明かすために、実証用の設備を構築し、これを実際に攻撃することで、攻撃経路や攻撃方法などを解明する手法をとった。しかし、従来のITシステムと異なり、スマート工場は物理的な設備や装置を稼働させるOT側の技術が必要になる。

そこで、インダストリー4.0の研究プロジェクトなども推進し、OT側の設備やノウハウなども持つミラノ工科大学と共同で、スマート製造システムの実環境を用意し、これらを実際に攻撃することでさまざまな攻撃方法などの研究を進めた。

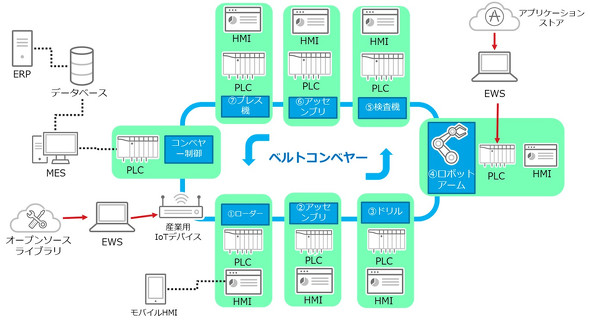

検証環境では、ベルトコンベヤーで回る中で、組み立てや穴開け、搬送、検査、プレスなどを行い、それぞれの工程の機器はPLCで制御をしているという仕組みだ。具体的には、MES(製造実行システム)にはFESTO「MES4」、PLCにはシーメンスの「SIMATIC DP CPU 1510SP 1 PN6」、HMIにはシーメンスの「SIMATIC HMI TP700 Comfort7」、モバイルHMIには、Comauの「PickAPP」、ロボットアームは三菱電機の「MELFA V 2AJ8」を採用している。MESはデータベース経由でERPと接続している他、実証ライン上で使用する産業用IoTデバイスはエンジニアリングワークステーション(EWS)経由でオープンソースライブラリと接続する。その他、EWS経由でアプリケーションストアなどにも接続している。実証実験により、これらのシステムを実際に攻撃した。

Copyright © ITmedia, Inc. All Rights Reserved.