連載

スマート工場を破る3つの攻撃箇所とは? 見過ごされたリスクと防御方法:産業制御システムのセキュリティ(3/3 ページ)

トレンドマイクロは2020年5月18日、ミラノ工科大学と協力し2019年に約半年間かけて実施した「スマート工場に潜むセキュリティリスクの実証実験」の結果について、メディア向けのオンラインセミナーで説明した。

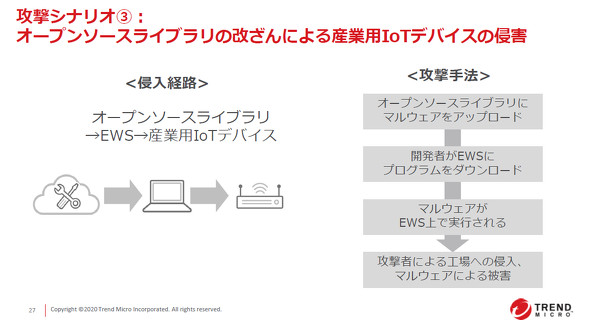

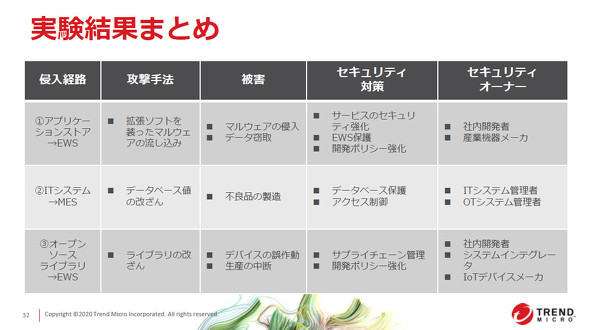

オープンソースライブラリの改ざんによる産業用IoTデバイスの侵害

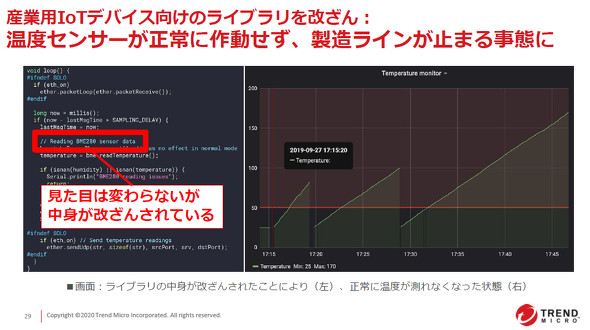

オープンソースライブラリの改ざんによる産業用IoTデバイスの侵害は、産業用IoTデバイス開発者をターゲットにしたものだ。これは産業用IoTデバイスの開発時に使用するオープンソースライブラリにマルウェアを仕込み、開発者が気付かずにEWSにプログラムをダウンロードし、EWS上でマルウェアが実行されてしまうという仕組みである。

石原氏は「PoC(概念実証)だけではなく、簡易なIoTデバイスが工場などの本番環境でも使われる環境が広がっている。改ざんされたライブラリを機器に適用すると、プログラムそのものに不審なところがないにもかかわらず異常が発生することになり、開発者は非常に把握が難しい状況に陥る」と警鐘を鳴らす。

工場以外とのデータの入り口

これらの攻撃シナリオに対し石原氏は「従来の工場やオフィスと、スマート工場が大きく異なるのは、侵入経路が非常に多くなるということだ。スマート工場は工場以外のさまざまなところと情報のやりとりを行うことで価値を生むが、それが侵入のリスクを高めている。重要なのはリスクの棚卸しで、設計段階からセキュリティを想定して組み込んでいくことと、全ての領域で危険性が存在しているという点を意識しなければならない。その中でリスクの大きいところはどこか、信頼できる部分はどこかを考えて対策を進めていくことが必要だ」と語っている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

工場を襲うサイバー攻撃の大半は“流れ弾”、トレンドマイクロが“おとり”調査

工場を襲うサイバー攻撃の大半は“流れ弾”、トレンドマイクロが“おとり”調査

トレンドマイクロは2020年3月13日、2019年に5〜12月にかけて実施した「工場向けサイバー攻撃おとり調査」の結果についてメディア向けに発表した。本稿では、その内容を紹介する。 「工場の要塞化」を提案するトレンドマイクロ、持続性を確保する新製品を発表

「工場の要塞化」を提案するトレンドマイクロ、持続性を確保する新製品を発表

トレンドマイクロは2019年11月12日、産業制御システム向けセキュリティ製品のラインアップを大きく拡充し、2020年1月14日から順次受注開始すると発表した。 製造業のセキュリティリスクは急増中? 調査から見える現状

製造業のセキュリティリスクは急増中? 調査から見える現状

製造業の現場でIoT(モノのインターネット)の活用が進む中、これまでとは違うセキュリティの脅威にさらされる機会が増加している。トレンドマイクロが実施した法人組織のセキュリティ実態調査を踏まえて、製造業のセキュリティ対策の現状を探る。 工場のネットワークセキュリティ対策とは?

工場のネットワークセキュリティ対策とは?

インダストリー4.0や工場向けIoTなどに注目が集まっていますが、そもそも工場内のネットワーク環境は、どのように構築すべきなのでしょうか。本連載では、産業用イーサネットの導入に当たり、その基礎から設備設計の留意点などを含めて解説していきます。第5回では、工場のネットワークセキュリティ対策について解説します。 制御システムセキュリティの現在とこれから

制御システムセキュリティの現在とこれから

制御システム技術者が知っておくべき「セキュリティの基礎知識」を分かりやすく紹介する本連載。最終回となる今回は、今までに述べてきた制御システムセキュリティの基礎的な考え方をまとめた上で、これから制御システムセキュリティの分野がどうなっていくのかについての考えを紹介する。 エッジは強く上位は緩く結ぶ、“真につながる”スマート工場への道筋が明確に

エッジは強く上位は緩く結ぶ、“真につながる”スマート工場への道筋が明確に

IoTやAIを活用したスマートファクトリー化への取り組みは広がりを見せている。ただ、スマート工場化の最初の一歩である「見える化」や、製造ラインの部分的な効率化に貢献する「部分最適」にとどまっており、「自律的に最適化した工場」などの実現はまだまだ遠い状況である。特にその前提となる「工場全体のつながる化」へのハードルは高く「道筋が見えない」と懸念する声も多い。そうした中で、2020年はようやく方向性が見えてきそうだ。キーワードは「下は強く、上は緩く結ぶ」である。