OPC UAはなぜ「安全に」通信が行えるのか:OPC UA最新技術解説(3)(3/3 ページ)

スマート工場化や産業用IoTなどの流れの中で大きな注目を集めるようになった通信規格が「OPC UA」です。本連載では「OPC UA」の最新技術動向についてお伝えします。第3回である今回は「つなげる」「安全に」「伝える」の3つのポイントの内、「安全に」を取り上げます。

管理用UAサーバにより、新たな通信ユースケースもセキュアに通信可能

先述した2階層の接続メカニズムを用いたクライアントサーバ形式の通信モデルに加えて、OPC UAがIIoTやM2Mにも対応するために機能を拡張したのがOPC UA 1.04です。OPC UA 1.04では、当初想定していなかった環境での利用や、新たなユースケースに対応するための通信モデルがサポートされています。そして、そのどれに対しても「安全に」の理念は忘れられずに組み込まれているのです。

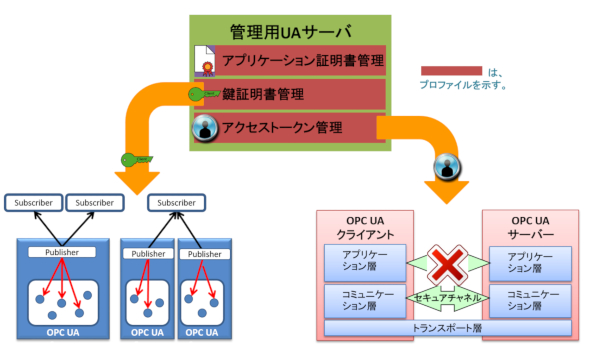

基本的な構想は複数のUAアプリケーションに対する管理用のUAサーバを用意するものです。各用途に対応したプロファイルを設計しました。

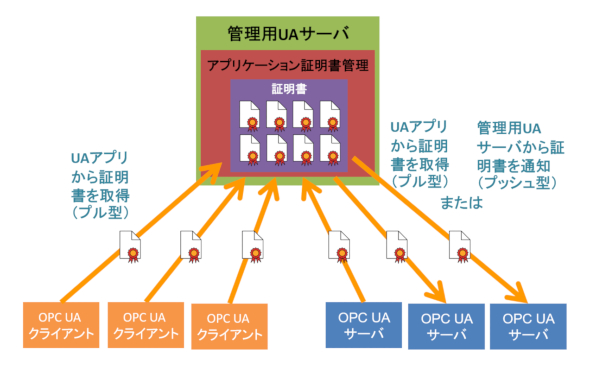

「アプリケーション証明書管理」は、数多くのUAアプリケーションを扱う環境での効率的な証明書管理を支援するための管理用UAサーバを想定したプロファイルです。管理用UAサーバの管理対象となるUAアプリケーションに対する証明書のセットアップは、そのサーバが独自に提供するセキュアな手段で事前に行う場合もあります。また、UAアプリケーションが起動時にセキュアなクライアントサーバ通信手段を用いて動的に登録することも可能です。セキュアな証明書管理では証明書の定期的な更新が必要になりますが、このプロファイルでは管理用UAサーバが更新した証明書をUAアプリケーションからのプル形式による取得や、管理用UAサーバからプッシュ形式で配信する方式が用意されています。

これらの手段により、多くのUAアプリケーションの証明書を1カ所で管理できます。さらに、それらの証明書を管理用UAサーバが認証局となって署名すれば、各UAアプリケーションは認証局と自身の2つの証明書を保持するだけで、その認証局が署名済の全てのUAアプリケーションと互いに通信可能になります。そのため、メモリリソースの少ない機器上のUAアプリケーションにも適切な証明書管理が行えます。

「鍵証明書管理」はパブリッシュサブスクライブ形式の通信モデル(PubSub)に対応したものです。PubSubは不特定多数のアプリケーションと多対多の通信を実現しますが、通信相手が不特定のために暗号鍵を交換することができません。そこで信頼する管理用UAサーバが管理する対象メッセージ用の暗号鍵を、「アプリケーション証明書管理」と同様にプルまたはプッシュの形式で取得し、通信メッセージに対する暗号化や署名の処理を行います。

「アクセストークン管理」は認証サーバの役割を持つ管理用UAサーバからアクセストークンを取得するためのものです。セッション確立時にアクセストークンを渡すことも可能ですが、セキュアチャネル接続のみの状態で幾つかのサービスを実行することもメッセージにアクセストークンを指定することで可能となりました(Session-less Service Invocation)。アクセストークンによりシングルサインオンも実現可能となりますし、Session-less Service Invocationは明確なユーザー概念が不要なユースケースに適用できます。

著者紹介:

日本OPC協議会 技術部会長 藤井稔久(ふじい としひさ)

日本OPC協議会では技術部会長として国内におけるOPCの普及と維持に努める。OPC UAの国際標準化を審議するワーキンググループ(IEC/SC65E/WG8)の国内委員会幹事を務め、その功績により日本電気計測器工業会の国際標準化作業貢献賞を2014年に受賞。現在も国際エキスパートとして規格化に貢献する。

アズビル株式会社では産業オートメーションシステムのソフトウェア開発に従事し、フィールドバス、分散制御システム(DCS)、製造実行システム(MES)、クラウドアプリケーションに携わる。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「OPC UA」とは何か

「OPC UA」とは何か

スマート工場化や産業用IoTなどの流れの中で大きな注目を集めるようになった通信規格が「OPC UA」です。「OPC UA」はなぜ、産業用IoTに最適な通信規格だとされているのでしょうか。本連載では「OPC UA」の最新技術動向についてお伝えする。第1回である今回は、あらためて「OPC UA」の概要と位置付けを紹介する。 主要規格と続々連携、ハノーバーメッセを席巻したOPC UAのカギは“間をつなぐ”

主要規格と続々連携、ハノーバーメッセを席巻したOPC UAのカギは“間をつなぐ”

OPC UAなどのOPC規格の普及促進などを進めるOPC Foundationは、ハノーバーメッセ2019(2019年4月1〜5日、ドイツ・ハノーバーメッセ)において、業界独自の通信規格などを展開する主要団体と続々と連携し、産業用IoTなどでカギを握る異種システム間連携の業界標準的地位を確立しつつあることをアピールした。 インダストリー4.0がいよいよ具体化、ドイツで「実践戦略」が公開

インダストリー4.0がいよいよ具体化、ドイツで「実践戦略」が公開

注目を集めるドイツのモノづくり革新プロジェクト「インダストリー4.0」。この取り組みを具体化する「実践戦略」が2015年4月に示された。同プロジェクトに参画するドイツBeckhoff Automationグループに所属する筆者が解説する。 なぜ工場ネットワークで「OPC UA」が注目されるのか

なぜ工場ネットワークで「OPC UA」が注目されるのか

スマート工場化など工場内でのIoT活用が広がる中、注目度を高めているのが「OPC UA」だ。本稿では、OPC UAの解説を中心に工場内ネットワークで何が起きようとしているのかを紹介する。第1回は工場内ネットワークの仕組みと、なぜ「OPC UA」が注目を集めているのかについて説明する。 モノづくりの現場に即した制御システムセキュリティの在り方とは

モノづくりの現場に即した制御システムセキュリティの在り方とは

JPCERTコーディネーションセンターが主催した「制御システムセキュリティカンファレンス 2017」の中から、モノづくりの現場に即した制御システムセキュリティ強化の取り組みについて解説した2つのセッションの模様を紹介する。 「制御システムセキュリティ」ってそもそもどういうこと?

「制御システムセキュリティ」ってそもそもどういうこと?

制御システム技術者が知っておくべきセキュリティの基礎知識を分かりやすく紹介する本連載。今回は「そもそも制御システムのセキュリティとはどういうものか」について解説する。