OTセキュリティを巡る3つの落とし穴〜Why OTセキュリティの共通認識と本質的How:ビジネスリスクを見据えたOTセキュリティ対策とガイドライン活用のススメ(1)(1/2 ページ)

本稿では、OTセキュリティにおける3つの落とし穴を通して、OTセキュリティのWhy(なぜ必要なのか)の共通認識と、勘所としてのHow(どのように進めるか)を解説します。

近年、工場のスマート化と相まって、製造業においてもサイバー攻撃を受けるリスクが高まっています。サイバー攻撃から製造現場を守るために必要なのがOTセキュリティです。

本稿では、OTセキュリティの必要性は感じていても、どこから手を付けていいのか分からない人に対して、OTセキュリティの3つの落とし穴を通して、Why(なぜ必要なのか)の共通認識と勘所としてのHow(どのように進めるか)を解説します。

1つ目の落とし穴〜OTセキュリティ対策の本当の目的とリスクの考え方〜

OTセキュリティが重要視される背景には、工場のDX(デジタルトランスフォーメーション)、脅威の進化、そして法規制への対応などが挙げられます。これらの要因として特に注目すべきは、サプライチェーン全体のセキュリティの確保です。

政府の推進するデジタル化により、IIoT(産業用モノのインターネット)が普及し、工場内だけでなく、拠点間、企業間、さらにはサプライチェーン全体でシステムが連携するスマートファクトリーが登場しています。

「つながる」DXの進展に伴って、サプライチェーンを通じたネットワーク接続やリモートアクセスの増加、IoT機器を狙った脅威の拡大を招いており、個社単独の対策では防ぎきれない状況に陥っています。さらに、サプライチェーン内でサイバーインシデントが発生すると、部品供給が停止し、自社の製造プロセスに深刻な影響を与える可能性があります。

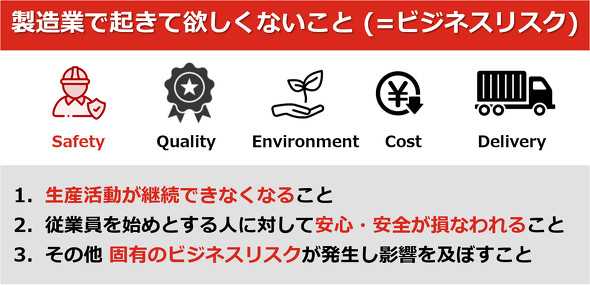

OT領域におけるセキュリティインシデントは、経済的な影響だけでなく、安全性や環境面などの事業リスクも関わっています。1つ目の落とし穴として、OTセキュリティ対策は単なるサイバー脅威への対応ではなく、安心/安全(Safety)、環境(Environment)、品質(Quality)、コスト(Cost)、納期(Delivery)に加え、事業継続計画(BCP)を考慮し、ビジネスリスクの低減を目的として実施する必要があります。

プロセスオートメーションの業界では、「ビジネスリスク=被害の発生確率(Likelihood)×事業被害の大きさ(Consequence)」という考え方が一般的です。

発生頻度が低くとも、被害が甚大な重要設備には、セキュリティ対策の優先順位を高く設定する必要があります。特に工場では、アップデートが困難なPCや機器が多く、ある程度の脆弱性を許容しつつ、ビジネスリスクの把握に基づき対策を検討する必要があります。

2つ目の落とし穴 〜組織/運用/技術/工場サプライチェーン〜

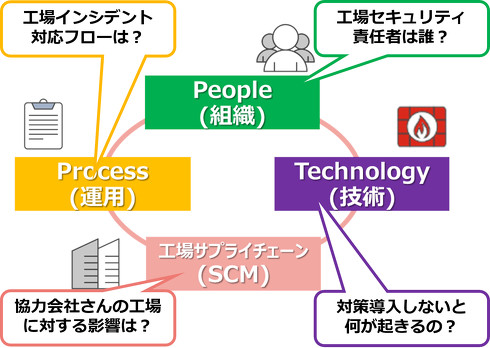

サイバーセキュリティと言えば、多くの場合ネットワークが連想されます。OAネットワーク、生産設備や倉庫、出荷設備を含めたOTネットワークが該当します。サイバーセキュリティの脅威は、これらのネットワークを目標に攻撃が仕掛けられます。そのため、これらの脅威に対抗するためには、製品をはじめとする技術的対策が必要ですが、ここに2つ目の落とし穴があります。

これまで工場側のセキュリティ対策は考慮されてこなかったため、OTセキュリティに関する責任所在が不明確(組織:People)、OTセキュリティに関連するインシデントに対処するためのフローやルールが存在しない(運用:Process)、メンテナンス業者や部品調達先に対する管理体制が構築されていない(工場サプライチェーン:SCM)などの課題が残っています。

このような状態で技術導入を進めてもすぐに形骸化してしまい、効果的なOTセキュリティ対策を行うことはできません。従って、技術導入と同様に組織、運用、技術(Technology)、SCMの4要素をバランスよく対策する必要があります。

3つ目の落とし穴 〜やるべきことは予防と事故対応〜

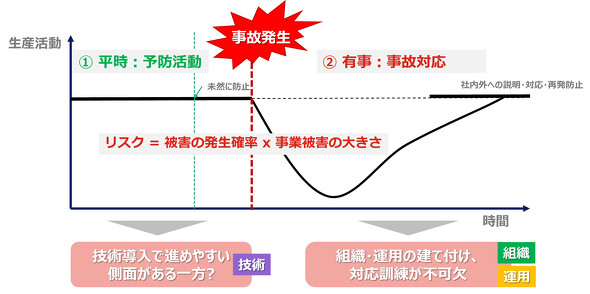

OTセキュリティは事故発生を起点とした、その前後の平時予防活動と有事の事故対応、この2つの対策を考える必要があります。これが3つ目の落とし穴です。

平時の予防活動は何も発生していないときの対応のため、予防的観点で技術導入から進めやすい側面があります。しかし、予防だけに注力していたとしても、 残念ながら100%予防することは不可能です。

DX進展によって脅威の入口は増加する傾向となっています。従って、万が一事故が発生した場合に備えておく必要があります。事故対応については技術導入のみで対応することは難しく、人による建付けが必要です。

責任組織の所在や運用ルールの建付け、そして訓練がこの事故対応の基礎となります。情報セキュリティに関連するインシデントは情報ろう洩やサービスの停止など経済的な影響が中心ですが、製造業をはじめとするOTの領域ではそれ以降に物理的な、または重大なインシデントが発生する可能性があり、これらがSEQCD(Safety、Environment、Quality、Cost、Delivery)にどれだけ影響を及ぼすかを考慮する必要があります。

最近では、BCPを考慮したOTセキュリティの訓練の方法が見直されています。訓練なしでは適切な対応ができないことは、私たち日本人が災害、避難訓練を経験していることからも明らかです。そして、OTセキュリティに関する訓練を行うためには本社側、現場側双方がOTセキュリティ責任組織を構え、体制、運用も含めて策定することが必要です。

Copyright © ITmedia, Inc. All Rights Reserved.