安全性解析手法STAMP/STPAの使いこなし方、日本ユニシスが社内展開へ:組み込み開発ニュース

日本ユニシスは、IoTなどによって複雑化するシステムの安全性解析手法として注目される「STAMP/STPA」をより具体的に運用するための研究成果を披露した。

日本ユニシスは、同社の総合技術研究所を中心とする研究開発の取り組みを披露する「R&D見本市」(2018年2月2日)において、IoT(モノのインターネット)などによって複雑化するシステムの安全性解析手法として注目される「STAMP/STPA」をより具体的に運用するための研究成果を披露した。

従来のシステムは、IoTなどによって相互に通信することを前提としていないため、各システムの信頼性を担保することがすなわち安全性となっていた。しかし、システムが互いにつながるようになると、つながることに起因する事故が発生するようになる。つまり、各システムの信頼性を担保するだけでは、つながるシステム全体の安全性を確保できなくなる。

STAMP/STPAは、こういったつながるシステムの安全性を解析するための手法である(関連記事:システム理論に基づくアクシデントモデルSTAMP)。米国マサチューセッツ工科大学(MIT) 教授のナンシー・レブソン(Nancy Leveson)氏が提唱したSTAMP(Systems-Theoretic Accident Model and Processes:システム理論に基づくアクシデントモデル)と、ハザード分析手法のSTPA(STAMP based Process Analysis:STAMPに基づく安全解析手法)から構成される。

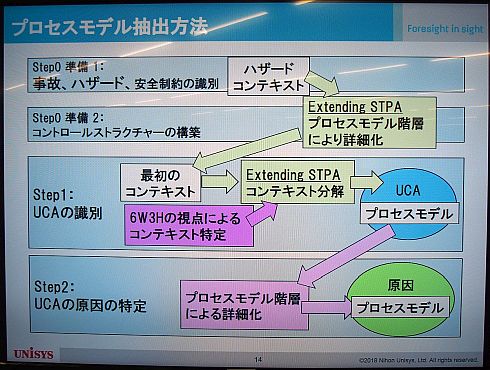

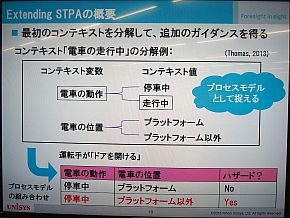

ただし、STAMP/STPAの運用については具体的な手法が定まっていない状況にある。そこで今回の研究成果では、STPAを行う際のプロセスモデル抽出方法をより具体化した。まずは、ハザードのコンテキスト(システムの条件あるいは環境)について、レブソン氏の弟子であるMITのジョン・トーマス(John Thomas)氏が提唱した「Extending STPA」のプロセス階層モデルにより詳細化する。

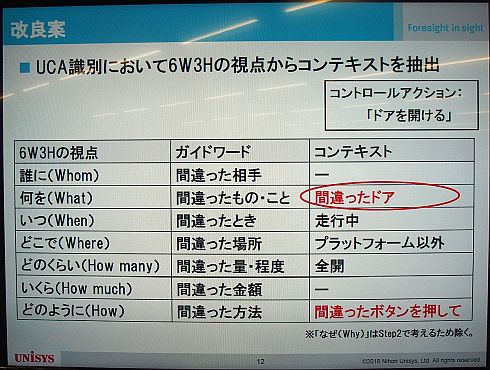

Extending STPAによって得られた詳細化したプロセスモデルに対して、「6W3H」の視点によるコンテキスト特定を行ってさらにコンテキストを分解し、UCA(Unsafe Control Action:安全ではないコントロールアクション)の構造を定義する。そして、UCAの構造が分かれば、原因の特定も可能になるというコンセプトだ。

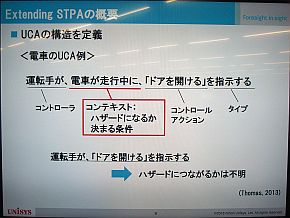

「電車の運転手が走行中にドアを開ける」というハザードを例にした「Extending STPA」によるUCA構造の定義(左)。そして、コンテキストを分解して追加のガイダンスを得る(右)(クリックで拡大) 出典:日本ユニシス

「電車の運転手が走行中にドアを開ける」というハザードを例にした「Extending STPA」によるUCA構造の定義(左)。そして、コンテキストを分解して追加のガイダンスを得る(右)(クリックで拡大) 出典:日本ユニシスなお6W3Hは、5W1HであるWho、What、When、Where、Why、Howに、How many、How much、Whomを追加したもので、要件定義のプロセスなどに用いられている。

日本ユニシスの説明員は「まずは2018年度を目標に、当社内でガイドラインを展開していきたい」と述べている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

システム理論に基づくアクシデントモデルSTAMP

システム理論に基づくアクシデントモデルSTAMP

情報処理推進機構のソフトウェア高信頼化センター(IPA/SEC)が発行する「SEC journal」から注目の話題を紹介。今回はIoT(モノのインターネット)を活用したソフトウェア開発で必須になるとみられているアクシデントモデル「STAMP(Systems-Theoretic Accident Model and Processes)」だ。 6年かかっていた分析が3年で終わる、新たな安全解析手法「STAMP/STPA」とは?

6年かかっていた分析が3年で終わる、新たな安全解析手法「STAMP/STPA」とは?

情報処理推進機構 技術本部 ソフトウェア高信頼化センター(IPA/SEC)と車載ソフトウェアの国内標準化団体であるJasParは、東京都内でメディア向け説明会を開き、新しい安全解析手法「STAMP/STPA」を紹介した。両者は2017年1月に相互協力協定を締結しており、自動車業界に向けてSTAMP/STPAの普及促進に取り組んでいく。 日本の自動車メーカーはMBSEにどう取り組むべきか、ドイツの権威が提言

日本の自動車メーカーはMBSEにどう取り組むべきか、ドイツの権威が提言

モデルベースシステムズエンジニアリング(MBSE)の権威である、ドイツ・カイザースラウテルン工科大学教授のマーティン・アイグナー氏が来日。欧米の自動車メーカーと比べてMBSEへの取り組みが遅れている日本の自動車メーカーのエンジニアにMBSEの有用性を説いた。 MBSEは自動車業界と航空宇宙業界の切磋琢磨で進化する

MBSEは自動車業界と航空宇宙業界の切磋琢磨で進化する

複雑化する製品の設計開発をより効率的に行える手法として注目されているモデルベースシステムズエンジニアリング(MBSE)だが、その導入で先行してきたのが航空宇宙業界だ。現在MBSEの導入を始めつつある自動車業界は後発になる。しかし今後は、自動車業界と航空宇宙業界、双方の知見の融合のよってMBSEが進化していくことになりそうだ。 「システムズエンジニアリング」の正しい理解がISO26262対応に役立つ

「システムズエンジニアリング」の正しい理解がISO26262対応に役立つ

慶應義塾大学大学院 システムデザイン・マネジメント(SDM)研究科 准教授の白坂成功氏は、宇宙機「こうのとり」のシステム設計に携わる中で学んだ「システムズエンジニアリング」を広めるべく大学で教べんをとっている。白坂氏に、宇宙機の安全設計や、ISO 26262などの機能安全規格のベースになっているシステムズエンジニアリングについて聞いた。