「状況認識」を実現するSIEMの活用(後編)――制御システムを守る3つの活用事例:制御システム技術者のためのセキュリティ基礎講座(8)(2/2 ページ)

制御システム技術者が知っておくべき「セキュリティの基礎知識」を分かりやすく紹介する本連載。今回は、前回に引き続き制御システムにおける「SIEM(Security Information and Event Management)の活用例について解説する。

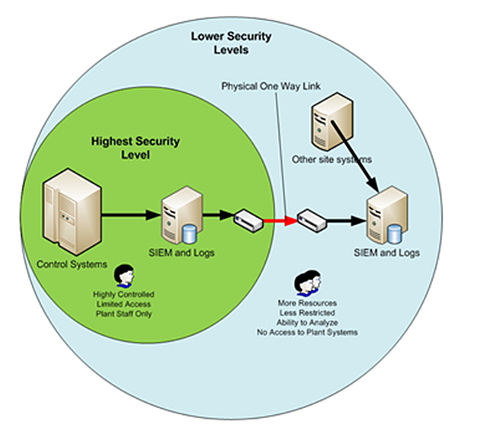

SIEMの活用例(3)(データダイオードとの連携)

外部とネットワーク接続していないクローズなシステムに対して、安全性を損なわないで、外からモニタリングする方法はないだろうか。

そのモニタリングの手段がデータダイオードである。データダイオードとはハードウェアレベルで片方向しか通信できないように工夫された特殊なファイアウォールだ※2)。このファイアウォールは、ハッキングを受ける可能性のあるソフトウェアレベルで遮断を行う場合よりも、強固な仕組みを取っており、より安全である。

※2)代表的なデータダイオードとしては、Waterfall Security SolutionsのUnidirectional gateway(片方向ゲートウェイ)が知られている。

図3にデータダイオードとSIEMの連携例を示した。図の赤矢印の部分は、発光レーザーと受光素子で構成されており、決して逆流することはない作りになっている。こうすることで、より高いセキュリティレベルのシステムのログ情報を低いセキュリティレベルのシステムが取得する場合でも、安全にログ情報を取り出すことができるというわけだ。

データダイオードは、片方向にしか情報を流さないので、外からは内部を一切操作できない。ただ、モニタリングだけを可能にすることができる。完全な閉鎖環境では、外からの侵入が起こることはないかもしれないが、内部で何が起こっているかを外から把握することができない。もし内部で問題が発生した場合、気付かない間に問題が大きくなる可能性がある。そのためデータダイオードとSIEMを用い、クローズな環境に対しても、外からの侵入を防ぎつつ内部の状況をモニタリングすることが求められる。

SIEMが用いられる背景

「状況認識」を実現するソリューションであるSIEMの導入が米国で進んでいる一番大きな理由は、セキュリティ規格への適合である。例えば、北米発電所に対するセキュリティ規格であるNERC CIP※3)では、ログの収集、レビューおよび報告書の作成が要件にあるため、これらの規格に適合する目的でSIEMが用いられている。

※3)NERC(North American Electric Reliability Corporation:北米電力信頼性評議会)とは、北米の電力の安定供給を目的に、電力業界や連邦政府、州政府などにより1968年に創設された。CIP(Critical Infrastructure Protection:重要インフラ保護サイバーセキュリティ基準)は、NERCが電力事業者に対して実施すべきセキュリティ基準を分類し定義したもの。

国内においても、電力自由化に向けた環境変化に備えて、NERC CIPなどの海外の規格を参考に、日本版CIP(電力システムに対して統一的なセキュリティガイドライン)を策定・運用しようという動きがある※4)。この日本版CIPの内容によっては、国内でもSIEMの適用が進む可能性があるだろう。

※4)平成25年度 次世代電力システムに関する電力保安調査報告書(PDF)(2014年2月 日本総研 p.62)

制御システム技術者にとってのSIEM

SIEMの国内での適用はこれからという段階である。適用を進めていく中でのノウハウの蓄積、国内ならではの事情に合わせた機能追加などが今後の課題となっていくだろう。

特にSIEMを導入する上で、制御システム特有の事情を考慮するためには、SIEMを運用するであろう情報システム技術者と、制御システム技術者との連携は必須である。例えば、制御システムのログを解釈するためにSIEMでパーサーを作成する必要がある。この際、自社の制御システム内でのログの方式を統一することで、SIEMのパーサー作成を制御装置ごとに行う手間を減らすことができる。

さらに、SIEMは、大量のログ収集と正規化、相関分析、可視化を実現するものであり、必ずしもセキュリティ目的だけで使用する必要はない。SIEMの持つ特性を生かして、制御システム全体に新たな付加価値を与えるソリューションとして活用できる可能性もあるだろう。情報システム技術者と、制御システム技術者が協力しあってこの課題に取り組むことで、「異文化」の交流から面白いイノベーションが生まれることを期待したい。

次回はまとめ

これまで8回にわたって制御システムセキュリティの基礎を紹介してきた「制御システム技術者のためのセキュリティ基礎講座」だが次回で最終回となる。次回は、これまで説明してきた内容をまとめつつ、今後の制御システムセキュリティがどのように発展していくかについて筆者の考えを紹介したい。

危機を迎える制御システムのセキュリティ対策とは?:「制御システムセキュリティ」コーナーへ

工場やプラントなどの制御システム機器へのサイバー攻撃から工場を守るためには何が必要なのでしょうか。「制御システムセキュリティ」コーナーでは、制御システムセキュリティ関連の最新情報をお伝えしています。併せてご覧ください。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「状況認識」を実現するSIEMの活用(前編)――スリーマイル島事故の教訓

「状況認識」を実現するSIEMの活用(前編)――スリーマイル島事故の教訓

制御システム技術者が知っておくべき「セキュリティの基礎知識」を分かりやすく紹介する本連載。今回と次回は2回に分けて、「状況認識」(Situational Awareness)という考え方について取り上げ、それを実現するSIEM(Security Information and Event Management)というソリューションについて解説する。 制御システムのネットワーク監視「侵入検知システム(IDS)」をどう使うか

制御システムのネットワーク監視「侵入検知システム(IDS)」をどう使うか

制御システム技術者が知っておくべきセキュリティの基礎知識を分かりやすく紹介する本連載。前回、前々回と具体的な防御手段を紹介してきたが、今回は「侵入検知システム(IDS)の活用」について紹介する。 制御システムの守り方――カギを握る「多層防御」と「状況認識」

制御システムの守り方――カギを握る「多層防御」と「状況認識」

制御システム技術者が知っておくべきセキュリティの基礎知識を分かりやすく紹介する本連載。今回は、具体的にどうやって守るのかについてその手法を紹介していく。 あなたの工場はこうやって襲われる! ――標的型攻撃の典型パターンとは?

あなたの工場はこうやって襲われる! ――標的型攻撃の典型パターンとは?

JPCERT コーディネーションセンターと経済産業省は「制御システムセキュリティカンファレンス」を開催した。今回はその中から、最近のセキュリティ脅威の状況がどのように制御システムの危機につながるのか、仮想事例を基に分かりやすく紹介したJPCERTコーディネーションセンター 理事で分析センター長の真鍋敬士氏の講演内容をお伝えする。