データを盗まれないために、まず守らなければならないものとは:FAインタビュー

IoT機器の導入によって外部のネットワークとつながる機会が増え、製造現場でもサイバー攻撃を受けるリスクが高まっている。そこで、これらの機器および利用する人のID(Identity)を適切に管理することが重要になる。IDセキュリティを手掛けるCyberArk Software 日本法人 執行役社長の柿澤光郎氏に話を聞いた。

IoT(モノのインターネット)機器の導入によって外部のネットワークとつながる機会が増えることで、製造現場でもサイバー攻撃を受けるリスクが高まっている。そこで、工場の重要なシステムにアクセスする、これらの機器および人のID(Identity)を適切に管理することが重要になる。IDセキュリティを手掛けるCyberArk Software 日本法人 執行役社長の柿澤光郎氏に話を聞いた。

重要データにアクセスする人とマシンのIDを管理、保護

MONOist CyberArkの事業概要について教えてください。

柿澤氏(以下、敬称略) CyberArkは1999年にイスラエルで設立された企業だ。われわれが提供しているのは、特権アクセス管理(PAM:Privileged Access Management)におけるIDの保護と管理だ。CyberArkはこの特権アクセス管理の概念を生み出した企業でもある。

もともと、企業では情報システム部門の管理者が特別な権限(特権)を持ち、さまざまなサーバやルーターの管理を行っていたが、コロナ禍以降、リモートワークなど働き方の変化が重なって、以前より多くの従業員が特権を持ち、社内の重要な情報にアクセスできるようになった。その中で、社内における適切な特権の管理が求められるようになった。

また、近年は、外部の企業も社内のリソースにアクセスして、アプリケーションの開発などが共同でできるようになっており、これらのIDのアクセス管理も必要になってきている。

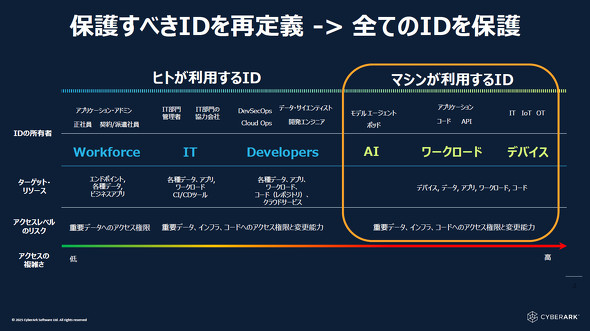

われわれは、このような人にひも付くIDを「ヒトのID」と呼んでおり、ヒトのIDはどんどん広がっている。

そして、人以外にも、通常のデバイスやアプリケーション、API、さらにはAI(人工知能)にもIDが割り振られており、ヒトのIDに対してわれわれはこれらを「マシンのID」と呼んでいる。マシンIDの数もますます増えており、ヒトのIDに比べてマシンのIDは45倍あるといわれている。

MONOist そういった特権アクセス管理に対して、現状、企業はどのように見ているのでしょうか。

柿澤 従来はヒトのIDの管理が重視されていたが、欧米では今、マシンのIDをいかに管理していくかが1つのトレンドになっている。

日本の場合、ヒトのIDの管理がまだ課題となっている上、OTやIoTデバイスが何年も同じパスワードを使っていたり、いろんな人が使うアプリケーションのパスワードが使いまわしされていたりする例が多く、マシンのIDの管理も今後重要なテーマになってくるだろう。

現在、サーバ証明書(SSL/TLS証明書)の有効期間は最大で398日あるが、段階的に短縮され、最終的に47日となることが決まっている。ある日本の電機メーカーでは、人がサーバ証明書の管理をしており、証明書の更新を忘れたことでサービスダウンが頻繁に起きてしまい苦労しているという。

今、Excelなど人の手で管理されている証明書の有効期間が短くなることによって、証明書の管理を自動化していくことも欧米では議論されている。

また、IDが増えれば増えるほど、攻撃者が攻撃する場所も増えることになる。

将来的に量子コンピュータが実用化されれば、現在の暗号化通信は数時間で解読されてしまうため、証明書を頻繁にアップデートしなければならなくなる。

そこで、われわれとしてはヒトのIDとマシンのIDの両方を管理できるプラットフォームを作ろうとしている。2024年には、マシンID管理を手掛けるVenafiを買収した。これから、Venafiのソリューションを、われわれのプラットフォームに統合していく。

MONOist 製造業ではAIの活用も進む見込みです。

柿澤 今後、AIエージェントなどAIの活用が進むにつれて、マシンのIDが加速度的に増加してヒトのIDの1000倍の数になると見込まれている。AI自体が、いろんなAIとつながり、情報を吸い上げ、生成していく。IDの管理が一層複雑になる。

欧米ではIDの管理が一番大切だとされている。私がかつて働いていたMicrosoft(マイクロソフト)では、データとIDは絶対に守らなければいけないといわれていた。一番盗まれてはいけないのはデータだが、そのデータを守るために、データにアクセスするIDをしっかりと守る必要がある。そうすればおおよそのサイバー攻撃にきちんと対処できる。

例えば、ランサムウェア攻撃といっても、ウイルスが送られてきた時点で、IDやパスワードが盗まれており、攻撃者がデータにアクセスできていることになる。“ランサムウェア攻撃から守る”ではなく、“データの漏えいを防ぐ”という意識が重要だ。

日本ではまずヒトのIDの管理が一丁目一番地だと思っている。大手金融機関や電機メーカーへの導入例も出てきた。顧客と直接関係性を築くハイタッチ営業とパートナー戦略の両輪を回しながら、認知度を高める活動をしていきたい。IDを守ることの重要性をユーザー、パートナー、マーケットに伝えていきたい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

その対策が脅威に……OTセキュリティで今起きている怖いこと

その対策が脅威に……OTセキュリティで今起きている怖いこと

製造現場でサイバー攻撃の脅威が高まり、各種の関連製品、サービスが生まれている。その中で、新たな課題が見え隠れしているという。今回は、それらの課題を巡るOTセキュリティの専門家による対談をお送りする。 OTセキュリティを巡る3つの落とし穴〜Why OTセキュリティの共通認識と本質的How

OTセキュリティを巡る3つの落とし穴〜Why OTセキュリティの共通認識と本質的How

本稿では、OTセキュリティにおける3つの落とし穴を通して、OTセキュリティのWhy(なぜ必要なのか)の共通認識と、勘所としてのHow(どのように進めるか)を解説します。 経産省の工場セキュリティガイドラインはなぜ別冊が必要だったのか

経産省の工場セキュリティガイドラインはなぜ別冊が必要だったのか

経済産業省は工場セキュリティガイドラインを2022年11月に発表したのに続き、同ガイドラインの【別冊:スマート化を進める上でのポイント】を2024年4月に公開した。これらを策定した狙いはどこにあるのか、経済産業省に聞いた。 OTセキュリティを巡るエネルギー業界の法改正とは、変わる事業者の事故対応

OTセキュリティを巡るエネルギー業界の法改正とは、変わる事業者の事故対応

フォーティネットジャパンはエネルギー業界に関するOTセキュリティ関連法改正などの概要について説明会を開催した。 OTセキュリティの「場当たり的なパッチ当て対策」はなぜ成功しないのか

OTセキュリティの「場当たり的なパッチ当て対策」はなぜ成功しないのか

製造業がIoTを活用していく上で課題となっているのが、サイバーセキュリティをはじめとする安心・安全の確保だ。本連載では、安心・安全を確立するための基礎となる「IoT時代の安全組織論」について解説する。第4回は、経営層が「OTセキュリティ戦略の必要性の認識」に至る前段階に陥りがちな「場当たり的なパッチ当て対策」の問題について説明する。