静的テストだけではなくならない脆弱性、多層的テスト手法が大きな効果:IoTセキュリティ(2/2 ページ)

日本シノプシスが、同社が行ったソフトウェア脆弱性に関する調査レポートについて説明。ソフトウェアやアプリケーションから脆弱性が検出される割合が2020年の97%から2022年には83%となり、減少傾向にあることが分かった。

脆弱性の要因として「設定ミス」が増加

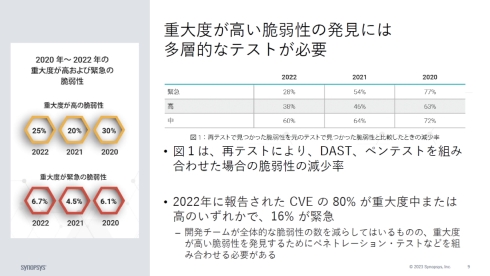

また、重大度の高い脆弱性の発見には、ペネトレーションテストや動的テストを用いた多層的なテストが有効なことも分かった。2020〜2022年にかけて重大度が緊急(Critical)や高(High)といった脆弱性が増加する中で、多層的なテストによる脆弱性の減少率は28〜77%と幅はあるものの確実に減少している。なお、脆弱性の重大度の定義はCVSS v3ベースになっており、CVSS v2の3段階から5段階に増えている。最上位の緊急と2番目の高の脆弱性はリスクが高く、その半数以上が報告から1週間以内で悪用されているため、一刻も早い修正が必要だ。

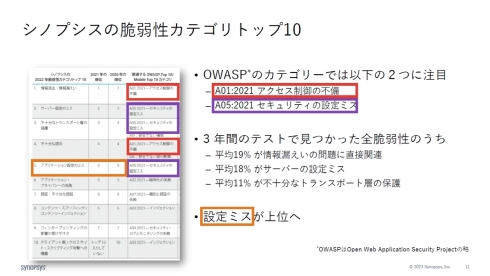

脆弱性カテゴリーのトップ10の推移では、1位が情報漏えい、2位がサーバ設定ミス、3位が不十分なトランスポート層の保護で変わらないものの、アプリケーションの設定ミスが2020年と2021年の9位から2022年には5位に上がっている。2位のサーバ設定ミスと合わせると、設定ミスが大きな要因になりつつあることが分かる。

脆弱性が緊急のトップはSQLインジェクション、高のトップはクロスサイトスクリプティングとなっている。また、シノプシスの他の調査レポートでも言及されているように、サードパーティー製ソフトウェアやOSS(オープンソースソフトウェア)も脆弱性のリスク要因になっているという。

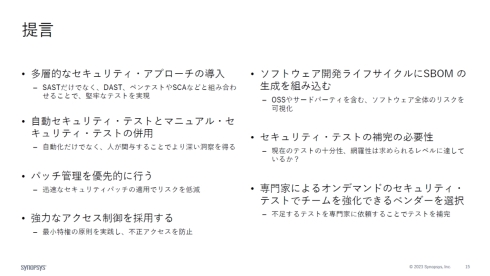

これらの調査レポートの結果から「多層的なセキュリティアプローチの導入」「自動セキュリティテストとマニュアルセキュリティテストの併用」「バッチ管理を優先的に行う」「強力なアクセス制御を行う」「ソフトウェア開発ライフサイクルにSBOM(ソフトウェア部品表)の生成を組み込む」「セキュリティテストの補完の必要性」「専門家によるオンデマンドのセキュリティテストでチームを強化できるベンダーを選択」という7つの提言を行っている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

製造業大国の日本とドイツと中国の違い、DevSecOpsの現状比較から見えるもの

製造業大国の日本とドイツと中国の違い、DevSecOpsの現状比較から見えるもの

日本シノプシスは、ソフトウェアセキュリティに影響を与える戦略/ツール/プラクティスについて調査したレポート「世界のDevSecOpsの現状2023」について説明した。 米国のSBOM整備は2023年以降に進むか、ライセンス競合の主因はもはやGPLではない

米国のSBOM整備は2023年以降に進むか、ライセンス競合の主因はもはやGPLではない

日本シノプシスは、商用ソフトウェアにおけるOSS(オープンソースソフトウェア)の利用状況を調査した「2023 オープンソース・セキュリティ&リスク分析レポート」の結果について説明した。 米国大統領令の影響か? 商用ソフトウェアのOSS由来脆弱性が減少傾向に

米国大統領令の影響か? 商用ソフトウェアのOSS由来脆弱性が減少傾向に

日本シノプシスは、商用ソフトウェアにおけるOSS(オープンソースソフトウェア)の利用状況を調査した「2022年オープンソース・セキュリティ&リスク分析(Open Source Security and Risk Analysis:OSSRA)レポート」の結果について説明した。 ソフトウェアサプライチェーンセキュリティを「品質」で読み解く

ソフトウェアサプライチェーンセキュリティを「品質」で読み解く

米国と欧州を中心に法整備が進みつつある「ソフトウェアサプライチェーン」のセキュリティについて解説する本連載。最終回となる第3回は、SBOMの流通によってどんな「良いこと」と「悪いこと」が起こるかを整理しつつ、品質保証の枠組みへの取り込みについても考察する。 日本におけるソフトウェアサプライチェーンセキュリティとSBOMの目的

日本におけるソフトウェアサプライチェーンセキュリティとSBOMの目的

米国と欧州を中心に法整備が進みつつある「ソフトウェアサプライチェーン」のセキュリティについて解説する本連載。第2回は、日本でのソフトウェアサプライチェーンセキュリティに関する取り組みの状況について紹介する。 米国大統領令とEUのCRAが示すソフトウェアサプライチェーンセキュリティとは

米国大統領令とEUのCRAが示すソフトウェアサプライチェーンセキュリティとは

米国と欧州を中心に法整備が進みつつある「ソフトウェアサプライチェーン」のセキュリティについて解説する本連載。第1回は、米欧が唱えるソフトウェアサプライチェーンセキュリティの全体像と目的と併せて、製造業などでも増大しつつあるセキュリティインシデントを減らすための基本的な考え方を紹介する。