オーストラリアの医療機器サイバーセキュリティと国際協調:海外医療技術トレンド(49)(2/3 ページ)

本連載でこれまでも何度かオーストラリアのデジタルヘルスを取り上げたが、医療機器の分野でもユニークな動きを見せている。

トータル製品ライフサイクル管理に組み込まれたサイバーセキュリティ

TGAは、オーストラリア国内で供給可能な医療機器のライフスパンを以下のように定めている。

- 適合性評価による市販前

- オーストラリア薬品登録制度(ARTG)に含めることによる市場の認可

- 市販後のモニタリング

- サポートの終了/撤退

そして、リスクおよび品質管理のために、以下のような品質管理システムの継続的適用を含む「トータル製品ライフサイクル(TPLC)」を採用することを求めている。

- リスク管理手順

- 変更管理手順

- 設計手順

- 苦情管理手順

米国の場合、本連載第10回や第41回で取り上げたように、「医療機器のサイバーセキュリティ管理に関わる承認申請手続の内容 - 業界および食品医薬品局スタッフ向けガイダンス」と「医療機器におけるサイバーセキュリティの市販後管理 - 業界および食品医薬品局スタッフ向けガイダンス」に分かれているのに対し、オーストラリアの場合、TPLCの観点から、市販前と市販後のサイバーセキュリティ対策を同一ガイドラインの中で網羅している点も特徴だ。

マルチステークホルダーやトータル製品ライフサイクルの観点から、グローバルな医療機器サイバーセキュリティの動向を俯瞰するのであれば、オーストラリアの法令・ガイドライン類をベンチマークとして、北米や欧州の各国・地域の規制動向を比較分析していった方が流れを掌握しやすい。

TGAの「業界向け医療機器サイバーセキュリティ・ガイダンス第1版」では、前述の医療機器基本原則(EP)のうち以下の10項目にフォーカスして、サイバーセキュリティの考慮事項を掲げている。

- EP1.健康や安全を損なわない医療機器の使用

- EP2.安全原則に適合する医療機器の設計および構築

- EP3.意図した目的に適合する医療機器

- EP4.長期的な安全

- EP5.輸送や保存による副次的な影響を受けない医療機器

- EP6.あらゆる望ましくない結果を上回る医療機器の利点

- EP9.建設および環境資産

- EP10.測定機能付医療機器

- EP12.エネルギー源と接続または装備した医療機器

- EP13.医療機器とともに提供される情報

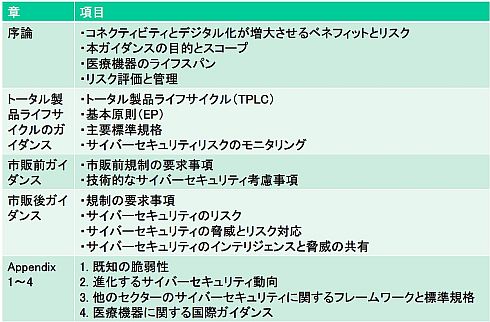

表1は、業界向けガイダンスの構成を示している。

表1 「業界向け医療機器サイバーセキュリティ・ガイダンス第1版」の構成(クリックで拡大) 出典:Therapeutic Goods Administration(TGA)「Medical device cyber security guidance for industry」(2019年7月18日)を基にヘルスケアクラウド研究会作成

このうち「トータル製品ライフサイクルのガイダンス」の章では、以下に挙げた、医療機器サイバーセキュリティの規制要件を満たすために適当であると認識された標準規格について、医療機器基本原則(EP)10項目とのマッピング表を提供している。

- ISO 14971 (医療機器−リスクマネジメントの医療機器への適用)

- ISO 13485(医療機器−品質マネジメントシステム−規制目的のための要求事項)

- IEC 62304(医療機器ソフトウェアーソフトウェアライフサイクルプロセス)

- IEC 60601シリーズ(医用電気機器−基礎安全と基本性能に関する一般要求事項)

- IEC 62366-1(医療機器−第1部:医療機器へのユーザビリティエンジニアリングの適用)

- IEC TR 62366-2(医療機器−第2部:医療機器へのユーザビリティエンジニアリングの適用のガイダンス)

- UL 2900-1(ネットワーク接続製品のためのソフトウェアサイバーセキュリティ−第1部:一般要件)

- UL 2900 2-1(ネットワーク接続製品のためのソフトウェアサイバーセキュリティ−第2-1部:ヘルスケアシステムのネットワーク接続可能部品に関する特定要件)

- IEC 80001シリーズ(医療機器を組み込むITネットワークのためのリスクマネジメントの適用)

- AAMI/UL 2800(相互運用性のある医療システムの安全性とセキュリティの要件)

- AAMI TIR 57(医療機器情報セキュリティの原則−リスクマネジメント)

- IEC 80002シリーズ(医療機器ソフトウェア)

- ISO/IEC 15408シリーズ(ITセキュリティ評価基準)

- IEC 82304-1(ヘルスソフトウェア―第1部:製品安全に関する一般要求事項)

- ISO/IEC 29147(情報技術−セキュリティ技術−脆弱性の開示)

- ISO/IEC 30111(情報技術−セキュリティ技術−脆弱性取扱手順)

- ISO 27799(医療情報−健康分野におけるISO/IEC27002を活用した情報セキュリテイマネジメント)

- ISO 14708-1(外科用インプラント−能動埋込み医療機器−第1部: 第1 部:安全性、表示及び製造業者によって提供される情報に関する一般要求事項)

- IEC 61010-2-101(測定用,制御用及び試験室用電気機器の安全性−第2-101部:体外診断用(IVD)医療機器の個別要求事項)

ホワイトハッカー活用を前提とするサイバーセキュリティエコシステム

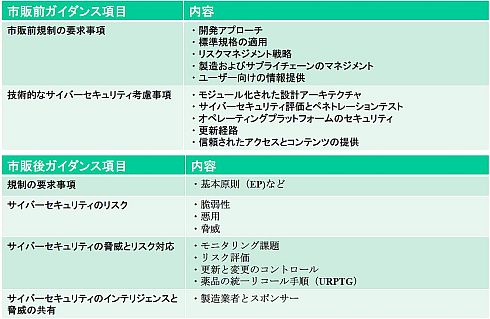

次に表2は、「市販前ガイダンス」および「市販後ガイダンス」の章の構成を示している。

表2 市販前・市販後ガイダンスの構成(クリックで拡大) 出典:Therapeutic Goods Administration(TGA)「Medical device cyber security guidance for industry」(2019年7月18日)を基にヘルスケアクラウド研究会作成

市販前ガイダンスのリスクマネジメント戦略では、以下の4つの標準規格を掲げている。

- ISO 14971(医療機器−リスクマネジメントの医療機器への適用)

- ISO 13485(医療機器−品質マネジメントシステム−規制目的のための要求事項)

- IEC 62304(医療機器ソフトウェアーソフトウェアライフサイクルプロセス)

- IEC 60601シリーズ(医用電気機器−基礎安全と基本性能に関する一般要求事項)

加えて本連載第35回で取り上げた米国立標準技術研究所(NIST)の「重要インフラのサイバーセキュリティを向上させるためのフレームワーク(NISTサイバーセキュリティフレームワーク)1.1版」(関連情報)を全体戦略の中核に据え、サプライチェーン・リスクマネジメントについても言及している。市販後ガイダンスでも、同様のリスクマネジメント戦略を採っている。

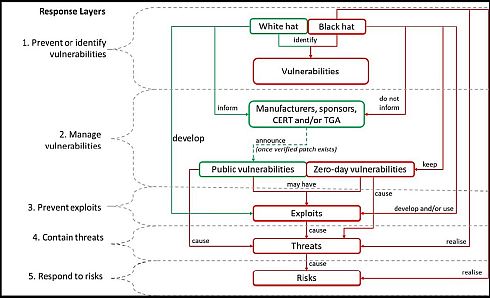

その上でTGAは、サイバーセキュリティリスクに関連して、脆弱性、悪用、脅威、リスク、敵対者の関係を図2のように示している。

図2 脆弱性、悪用、脅威、リスク、敵対者の関係(クリックで拡大) 出典:Therapeutic Goods Administration(TGA)「Medical device cyber security guidance for industry」(2019年7月18日)

オーストラリアの場合、脆弱性の予防/特定プロセスにおける善意のホワイトハッカー活用を前提とした医療機器のサイバー脅威管理・リスク対応エコシステムの構築・運用を推奨している点が特徴だ。また、サイバーセキュリティ情報分析・共有機能については、オーストラリア通信電子局(ASD)傘下のオーストラリアサイバーセキュリティセンター(ACSC)(旧CERT Australiaを統合)(関連情報)やクイーンズランド大学傘下のAusCERT(関連情報)が、TGAと連携して統括管理する。TGAは、医療機器製造業者の業界内ネットワークに対し、米国の保健医療分野の情報共有・分析組織(例.H-ISAC)などと連携するよう推奨している。

Copyright © ITmedia, Inc. All Rights Reserved.