医療機器サイバーセキュリティのチェックすべきポイント:開発段階から検討必須! あなたの製品のセキュリティ対策(2)(2/2 ページ)

さまざまな機器がネットワークにつながるようになり、機器の生産性や利便性は大きく高まった現代。しかし同時にセキュリティの問題が生じ、開発段階からセキュリティ対策を行うことが必須となる。連載第2回では、医療機器におけるサイバーセキュリティを解説する。

各チェックポイントの分析

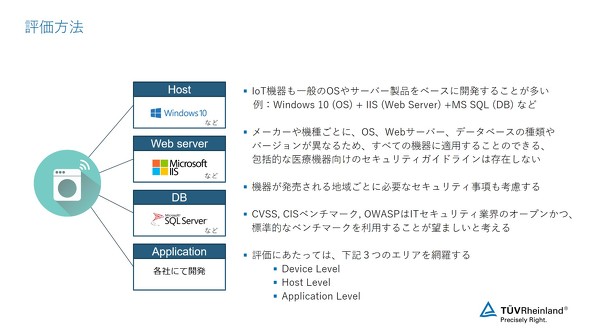

まずはIT機器としての観点から分析する。ネットワークにつながる医療機器の実態は、小型コンピュータである。そしてその中ではWindowsやLinuxなどの汎用(はんよう)OS、もしくはリアルタイムOSなどが用いられることが多い。特に医療現場ではタッチパネルやフットコントローラーのサポートが必要になることも多く、それらをサポートする際にはOSが標準でドライバを持っていることは開発上有利である。

また画像診断装置の場合には、高速ネットワーク通信が必須となる。X線写真1枚であれば、ファイル容量も数十MB程度にすぎないが、近年のPACSでは高精細な画像を扱うことが増え、スライスの間隔もどんどん小さくなっている。またフルハイビジョンでの動画撮影はもちろん、4Kや8Kでの動画撮影も実用化事例が増えており、ギガビットイーサネットのサポートなどが標準となりつつある。そのため高速ネットワークインタフェースのサポートなどの観点からも、汎用のITを使った開発はますます一般化するだろう。

このテストを行うときに重要になるのが機器の販売地域を把握することにある。それぞれの国や地域ごとに医療機器に求められるサイバーセキュリティ対策は変わってくる。例えば米国であればUL-2900-2-1を考慮する必要があるが、欧州であれば欧州連合(EU)の個人情報保護法である一般データ保護規則(GDPR)を意識する必要がある。また汎用的なITを利用していることから、CVSやCIS Benchmark、OWASPなどといったITにおけるサイバーセキュリティの指標も考慮しなければならない。

検査結果については2つの観点から分析することが望ましい。まずはどのようなリスクが機器に内在しているのか、脆弱(ぜいじゃく)性などをきちんとリスト化することである。そしてそれらを放っておくとどのような問題が起き得るのか、きちんと分析することである。それらが明確になって、はじめてどのような対策をとるべきかが明確になる。医療機器が人体に及ぼすインパクトを考えると、これらの検査はもっと一般化してもよいのではないかと考える。

繰り返しになるが、まずは検査を受けることが、サイバーセキュリティ対策の第一歩になる。何から始めればよいか分からないメーカーは、まず専門家に相談することを推奨する。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

- ≫連載「開発段階から検討必須! あなたの製品のセキュリティ対策」バックナンバー

TPP11とG20大阪サミットで注目されるカナダの医療機器サイバーセキュリティ規制

TPP11とG20大阪サミットで注目されるカナダの医療機器サイバーセキュリティ規制

米国やオーストラリアで進む医療機器のサイバーセキュリティ規制改革だが、その国際規制調和をリードしているのがカナダだ。TPP11が発効し、G20大阪サミットも控える中で、同国の取り組みに注目が集まっている。 米国のサイバーセキュリティ行政変革と医療機器規制

米国のサイバーセキュリティ行政変革と医療機器規制

米国ではトランプ政権がサイバーセキュリティ行政組織の大変革を進めている。サイロ型縦割り行政の枠を超えたこの動きは、医療機器の領域にも大きな影響を及ぼしている。 医療データ連携を担うAPIのプライバシー/セキュリティ対策

医療データ連携を担うAPIのプライバシー/セキュリティ対策

米国の医療データ相互運用性標準化政策の中で、重要な役割が期待されるAPI(アプリケーション・プログラミング・インタフェース)。今回は、そのプライバシー/セキュリティ対策動向を紹介する。 モバイル型電子カルテの多層防御対策と医療機器開発

モバイル型電子カルテの多層防御対策と医療機器開発

米国での国立標準技術研究所(NIST)がモバイル型電子カルテのセキュリティガイドラインを公表した。多層防御戦略を前提としており、これに合わせた医療機器の開発も必要になってくる。 「Apple Watch Series 4」の心電図アプリはFDA認証をどうやって取得したのか

「Apple Watch Series 4」の心電図アプリはFDA認証をどうやって取得したのか

グローバルプラットフォーマーのウェアラブル型医療機器市場参入の裏側には、規制当局からイノベーション当局へのトランスフォーメーションをめざすFDAの政策がある。