実効性あるOTセキュリティの核心は「ビジネスリスクの自分事化」

OTセキュリティの重要性が浸透しつつある今も、製造業を狙ったサイバーインシデントは後を絶たない。単なる技術導入に終わらせず、対策を実効性あるものにする鍵は、「サイバー攻撃こそが現場に甚大な被害をもたらす」というリスク認識への変革にある。

「実効性のあるOTセキュリティ〜何を/どこまで/どうやって〜」と題した講演に登壇したフォーティネットジャパン OTビジネス開発部 マネージャーの髙橋弘宰氏は、近年のOTセキュリティ被害が、単なるデータ損失の枠を超えて物理的な破壊活動へと変貌している現状を提示した。象徴的な事例として紹介されたのが、2022年6月にイランの製鉄会社で発生したサイバー攻撃だ。工場の制御システムがハッカー集団に乗っ取られ、鋳造装置を不正操作し1200度を超える高熱の溶解金属が床に流出、工場内で火災が発生した。

なぜ対策は進まないのか? 現場を阻む「3つの壁」

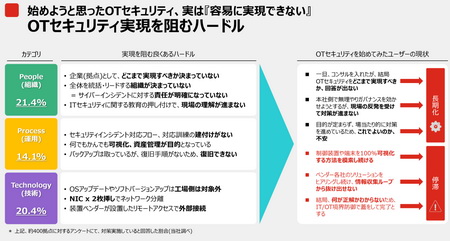

甚大な被害リスクがあるにもかかわらず対策が進まない背景には、製造業特有の構造的な壁があると髙橋氏は指摘する。同氏はその要因を「組織」「運用」「技術」の3点で分析した。

まず「組織」では、OTセキュリティを自分事化できておらず、責任の所在や有事の指揮系統が不明確な点が課題だ。「運用」面では、サイバーインシデントに対する対応手順などが未整備なことに加え、資産の可視化自体が目的化し、肝心の保護へ進めない停滞が起きている。バックアップがあっても復旧手順がない例も多い。「技術」面でも、サポート切れOSの放置や、NIC2枚挿しのような不十分なネットワーク分離が脆弱(ぜいじゃく)性を招いていると警告した。

対策の本質は「CIA+S」と「ビジネスリスク」の紐付け

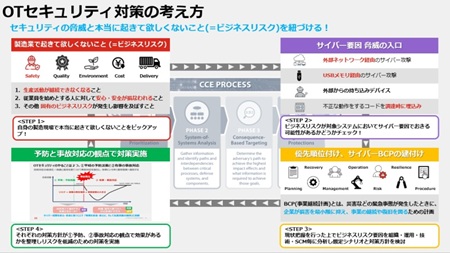

実効性あるOTセキュリティの本質は、「現場の安心安全と生産活動の維持」を守ることにあると髙橋氏は定義し、従来のCIA(セキュリティ3要素:秘匿性、完全性、可用性)に加え、Safety(安全性)を重視した「CIA+S」の視点が不可欠であると説く。対策において重要なのは、脅威ベースではなく、生産停止や人的被害といった「本当に起きてほしくないビジネスリスク(SEQCDを脅かすもの)」を基軸にすることだ。髙橋氏はその手法として、最悪の事業被害の特定から始める「CCE(Consequence-driven Cyber-informed Engineering)」を紹介した。現状把握から始めてしまい停滞しがちな日本企業に対し、まずは守るべき優先順位の決定から着手すべきだと語り、さらに技術的な「平時の予防」だけでなく、万が一の際に迅速に復旧するための組織・運用面での「有事の事故対応(レジリエンス)」強化も必須であると強調した。

「確率×被害」で導く最適解とフォーティネットの支援

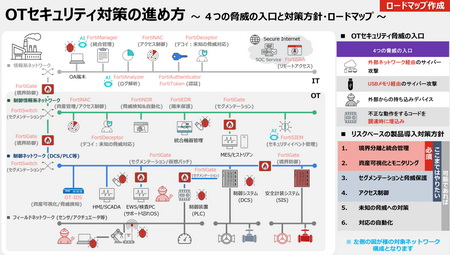

具体的な対策の進め方として、高橋氏は「4つの脅威の入口」(外部ネットワーク、USBメモリなどの外部記憶媒体、持ち込みデバイス、調達品経由)を特定し、発生確率だけでなく「被害の大きさ」を加味して優先順位を判断すべきだと説く。例えば、確率は低くともロボットの暴走など甚大な被害を招くUSB経由の攻撃には、優先的な対策が不可欠となる。

このリスクベースの考えに基づき、同社は6つの導入ステップを推奨する。まずは「境界分離と統合管理」「資産の可視化」から始め、次に「セグメンテーション」「アクセス制御」で内部対策を強化、最終的に「未知の脅威対策」「自動化」へと高度化させるロードマップだ。

同社の強みは、こうした技術提供に加え、「人」や「組織」の課題解決まで包括的に支援する点にある。生産効率に特化した工場の組織体制に対し、ガバナンス構築や現場教育、インシデント対応訓練といったサービスを提供し、組織変革をサポートする。これらは日本市場向けに独自開発されており、企業の成熟度に応じた支援が可能だ。

髙橋氏は最後に「対策失敗の根本原因は技術ではなく『人の認識』にある」と強調。経営層から現場までが正しいビジネスリスク認識を共有し、対策を「自分事」化することこそが、実効性あるOTセキュリティへの唯一の道であると訴えた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:フォーティネットジャパン合同会社

アイティメディア営業企画/制作:MONOist 編集部/掲載内容有効期限:2026年1月14日

図1 OTセキュリティ実現を阻む3つの壁(提供:フォーティネットジャパン)

図1 OTセキュリティ実現を阻む3つの壁(提供:フォーティネットジャパン) 図2 CCE(Consequence-driven Cyber-informed Engineering)をベースとしたOTセキュリティ対策の考え方(提供:フォーティネットジャパン)

図2 CCE(Consequence-driven Cyber-informed Engineering)をベースとしたOTセキュリティ対策の考え方(提供:フォーティネットジャパン) 図3 OTセキュリティ対策の進め方(提供:フォーティネットジャパン)

図3 OTセキュリティ対策の進め方(提供:フォーティネットジャパン)